6 хакерских программ для android: взлом wi-fi и не только

Содержание:

- Как взломать чужой вай фай | Твой сетевичок

- Взлом роутера

- WPS Connect

- Перехват «хэндшейка»

- Команды Windows для получения ключа

- Программы-помощники

- Способы защиты Wi-Fi сети от взлома

- Определяем пароль при помощи командной строки Windows

- Ручной подбор

- Разгадываем пароль при помощи PIN кода устройства

- Подключаемся к Wi-Fi на компьютере с Windows 7/10

- Какая атака на Wi-Fi самая быстрая?

- Сегментирования домашней сети

- Сбрасываем настройки роутера до заводских

- Последствия использования чужого Wi-Fi

- Восемь цифр и ты в сети, в обход пароля на вай-фай!

- Какие бывают уровни защиты Wi-Fi

- Подбираем пароль Wi Fi сети вручную

- Как узнать пароль от Wi-Fi на телефоне

- Обход фильтров

Как взломать чужой вай фай | Твой сетевичок

«Классический» вопрос «как взломать соседский вай фай» тревожит разум большинства любителей «халявного» интернета.

Однако прежде чем рассматривать, как взломать запароленный вай фай, мы считаем своим долгом напомнить читателям, что подключение к чужому wifi является достаточно серьезным правонарушением, поэтому во избежание лишних проблем лучше практиковаться только на собственных беспроводных сетях (или же при наличии разрешения на взлом wifi от хозяина).

Чем-то подобным занимаются белые и серые хакеры. В их задачи (в том числе) может входить и взлом корпоративных беспроводных сетей. В большинстве случаев такие системы имеют несколько степеней защиты, и помимо пароля на wifi (который обновляется ежедневно) могут комплектоваться допуском для устройств только с разрешёнными мак-адресами. Такие системы взломать настолько сложно, что для банального поиска халявного интернета можно считать эту задачу невыполнимой.

Как взломать вай фай без программ?

Современные маршрутизаторы, используемые в домашних сетях, в большинстве случаев также оснащены довольно внушительным «арсеналом» безопасности, но их владельцы нередко пренебрегают изучением возможностей роутера и его корректной настройкой. Именно человеческий фактор может помочь взломщику «обойти» систему безопасности домашней wifi сети.

Так, прежде чем пытаться взломать чужой вай фай стоит просканировать окружающее пространство на наличие открытых сетей. Ведь незапароленная сеть позволяет всем желающим пользоваться «своим» интернетом и не потребует взлома как такового.

Зачастую, такое интернет-соединение крайне нестабильно. В большинстве случаев это значит, что владелец предусмотрел второй уровень защиты wifi сети— по мак-адресу подключающихся устройств, соответственно, для подключения к такому вай фай потребуется подменить мак-адрес устройства взломщика на один из авторизованных в системе.

Как взломать пароль вай фай быстро?

Еще одним вариантом «простейшего» взлома чужого вай фай является подбор пароля к беспроводной точке доступа. Нередко в домашних сетях устанавливаются простейшие пароли наподобие «123454321», «qwerty» и иже подобных.

Так, многие мастера провайдера Ростелеком при подключении интернета в качестве пароля вай фай используют различные комбинации адреса и ФИО данного абонента.

Соответственно, если на раздающем маршрутизаторе не активирована функция запрета на ввод пароля после некоторого числа ошибок, то взломать пароль wifi для можно путем банального перебора соответствующих комбинаций — методом «грубой силы».

Для автоматизации такого процесса существует немало программ, самой известной из которых является Brutus.

Эти программы позволяют быстро перебирать пароли не только к вай-фай, но и к аккаунтам в соцсетях, почтовым аккаунтам, запароленным архивам и так далее.

Третий вариант ближе всего к взлому wifi в «реальных полевых условиях» — он способен «обойти» два первых уровня защиты беспроводной сети.

Для того чтобы взломать wifi, здесь необходим пин код используемого в соседской беспроводной сети маршрутизатора.

Так, если при настройке домашней сети пин код не изменили на уникальный (что делается крайне редко), то можно легко взломать чужой вай фай зная только модель используемого в сети маршрутизатора.

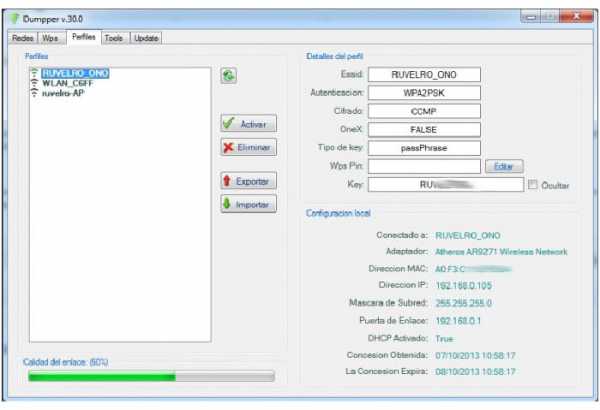

Если же модель роутера вам не известна — можно воспользоваться программой Dumpper, которая автоматизирует процесс поиска пина (по умолчанию) и подключения к нужной вай фай сети.

Если пин код при настройке сети не изменялся, результатами работы программы будут все данные по соединению, включая модель роутера, пин и действующий пароль на wifi.

Если же доступ по пин-коду был отключен (или же пин был изменён), то взлом сети потребует больших усилий и ресурсов, включающих работу в среде linux, перехват пакетных сообщений и т.д., вплоть до использования микробеспилотников и сторонних контрактников.

Взлом роутера

Не все атаки на ваш роутер могут происходить через Wi-Fi. В некоторых случаях злоумышленник может подключиться к вашему роутеру напрямую по проводу (как примеры – у вас общая сеть с видимостью всех клиентов, или же злодей залез ночью в щиток и врезался напрямую). А может быть и проще – если у вас белый IP и незакрытый роутер, кто-то мог просто найти ваш роутер прямо из Интернета.

Что может случиться страшного? Хакер может попытаться подобрать пароль для входа в панель управления роутера. Многие так и оставляют его по умолчанию admin/admin (логин/пароль). Другой вариант – если роутер старый, могут быть применены открытые уязвимости (названия этих открытых программ давать здесь не буду, хотя их и так знают). Т.е. он получит доступ в настройки, а уже в настройках пароль от Wi-Fi хранится в открытом виде (и хорошо, если он будет трогать только Wi-Fi).

WPS Connect

Как вы уже понимаете, данное приложение работает с сетями, где используется тип шифрования WPS.

Оно достаточно популярное в Google Play.

Кстати, действительно здорово, что оно там есть.

Это означает, что WPS Connect не нужно качать с каких-то посторонних ресурсов и бояться подхватить вирус.

Его использование выглядит так:

- Сначала нажмите кнопку «Обновить». Она находится в правом верхнем углу окна WPS Connect. С самого начала она отвечает аз функцию поиска доступных сетей.

- После этого нажмите на найденную сеть.

Рис. 8. Окно WPS Connect

- На данном этапе может возникнуть трудность, связанная с тем, что вашему аппарату не присвоены рут права, они же права суперпользователя. Если это действительно так, воспользуйтесь данной инструкцией. В любом случае, вам тоже придется ждать, потому что WPS Connect не выделяется ничем среди общей массы и тоже работает по принципу перебора всех возможных вариантов.

- Когда ключ будет найден, нажмите «Show password» в меню снизу.

Рис. 9. Кнопка «Show password» в WPS Connect

Кстати, что касается рут прав, то такая же проблема, как описано выше, может возникать на абсолютно всех устройствах и с любыми узкопрофильными программами.

Если в вашем случае это так, используйте вышеуказанную инструкцию и будет вам счастье!

Перехват «хэндшейка»

Один из самых рабочих методов – перехват «рукопожатия». Что это такое? Тоже разновидность чистого брута, только с предварительным перехватом шифра и его дальнейшей попыткой расшифровки. Вот краткая схема:

- Вы спокойно сидите в сети.

- Сеть разрывается.

- Ваш компьютер снова переподключается.

Что происходит в момент переподключения: ваш компьютер заново отправляет на роутер пароль, роутер его принимает и в случае успешного ввода устанавливает соединение. На практике это абсолютно незаметно – ни отрыв сети, ни ввод пароля – все делается автоматически вашей же системой.

Вот этот процесс отправки пароля и можно назвать «рукопожатием» или «handshake». Но есть минус у этого метода – данные передаются изначально в зашифрованном виде. Но при большом желании этот шифр все же можно разобрать на части (даже сервисы есть) и открыть запароленные данные. И времени на это уйдет не больше, чем на прямой брутфорс. Вот и вся основа метода. Снимать хэндшейк умеет уже знакомый нам Aircrack, а подбирать пароль – HashCat (переборщик и генератор паролей). Но лучше посмотрите видео выше. Это тот самый способ, когда спокойно ломают соседский вайфай.

Команды Windows для получения ключа

Данный трюк работает для восстановления пароля к сети Wi-Fi, который также называется сетевым ключом безопасности. Этот метод подходит, если вы уже входили в эту сеть Wi-Fi при помощи этого пароля.

В основе этого метода лежит тот факт, что Windows 8 и Windows 10 создают профиль каждой сети Wi-Fi, к которой вы подключались. Если вы говорите операционной системе забыть сеть, пароль пропадает. В таком случае данный трюк не сработает. Однако, мало кто стирает пароли.

Вам потребуется открыть командную строку Windows с правами администратора. Для этого нажмите кнопку «Пуск» и введите в поиск cmd, после чего нажмите на верхний результат правой кнопкой мыши и выберите «Запуск от имени администратора». Далее в самой командной строке наберите следующую команду:

netsh wlan show profile

В результате откроется секция под названием «Профиль пользователя». Здесь находятся все сети Wi-Fi, в которые вы заходили и которые сохраняли. Найдите ту, пароль от которой вам нужен, выделите её и скопируйте. Дальше наберите следующую команду и поменяйте XXXXXXXX на скопированное название сети. Если в названии есть пробелы, оно должно быть в кавычках.

netsh wlan show profile name="XXXXXXXX" key=clear

В полученных данных ищите настройки безопасности и строку Key Content. Там будет отображён нужный вам пароль.

В системе macOS откройте поиск в Spotlight (Cmd+Space) и наберите слово terminal, чтобы открыть местный аналог окна командной строки. Наберите следующую команду, поменяв XXXXX на название сети:

security find-generic-password -wa XXXXX

Программы-помощники

Для начала скачайте программу CommView for Wi-Fi. Когда архив загрузится, распакуйте его и убедитесь, что в список поддерживаемых внешних устройств входит собственный имеющийся беспроводной адаптер. Установка софта производится по умолчанию. Если возникает необходимость, можно обновить драйвер для карты.

Вам понадобится приложение Аircrack-ng, у которого имеется чудесная особенность: возможность собирать из Сети все доступные пакеты. Но операционка Windows с помощью своих стандартных драйверов данную возможность блокирует, а потому карта не подключается к Интернету. Вы можете решить эту проблему, установив специальный драйвер. Но если вы используете Аircrack-ng вместе с утилитой CommView for Wi-Fi, переустанавливать драйвера вам не потребуется.

Способы защиты Wi-Fi сети от взлома

Защитить свой интернет от желающих взломать его возможно, если установить надежный пароль. Напомним, большинство программ для взлома использует методы перебора, поэтому код с цифрами и буквами длиной более 10 символов считается надежным

Ключи типа 11111аааааа во внимание не берутся

При создании точки доступа предпочтительны новые типы шифрования данных, так как старые WEP и TKIP дешифруются как раз при помощи перехвата пакетов. Использовать нужно новые технологии WEP2 или другие в зависимости от типа роутера. Если модем старый, и нет возможности применения иного шифрования данных, необходимо установить надежный пароль и поставить максимальное количество пользователей. Если известно, что дома Wi-Fi применяют только ноутбук и два телефона, значит, ставится число пользователей «три». Больше к сетевому каналу никто не подключится.

Определяем пароль при помощи командной строки Windows

Этот способ подойдет для восстановления сетевого пароля Wi-Fi (или ключа безопасности сети) только тем, кто уже подключался к Wi-Fi и вводил пароль. Проще говоря, подойдет тем, кто его забыл.

Способ возможен благодаря тому, что на Windows 8 и 10 создается профиль для каждой Wi-Fi сети, к которой пользователь подключается.

Сперва открываем командную строку с правами администратора. Для этого можно прибегнуть к помощи Кортаны, либо ввести в строке поиска «cmd», после чего должен выйти ярлык для запуска командной строки. Щелкаем по нему правой кнопкой мыши и среди дополнительных опций выбираем «Запуск от имени администратора». Откроется черное окошко с белым текстом – строчка со знаком «>» на конце. Что-то вроде этой .

Вводим команду:

В результате отобразятся профили пользователя, то есть все сохраненные и доступные сети Wi-Fi (или беспроводной локальной сети).

Выбираем профиль, от которого нужно узнать пароль, выделяем и копируем его. В командной строке ниже пишем такую команду:

netsh wlan show profile name=»XXXXXXXXkey=clear

Вместо XXXXXXXX вставляем имя скопированного сетевого профиля. Кавычки нужны, только если оно содержит пробелы.

После выполнения команды ищем раздел «Параметры безопасности» и строчку «Содержимое ключа». Напротив нее и будет забытый пароль или ключ от Wi-Fi.

На ОС Mac открываем поисковой инструмент Spotlight (Cmd+Space) и набираем «терминал» – здешний аналог командной строки. Вставляем в Терминал следующую строчку, заменяя XXXXX на имя сетевого профиля.

Ручной подбор

Эти первые два способа написаны просто для того, чтобы показать, что иногда прибегать к сложным техническим действиям и не стоит, т.к. обычно все находится на виду, стоит только немного подумать.

Средний пользователь обычно ставит себе несложный пароль – попробуйте представить, что он мог ввести, и угадать его. Это классно работает, чтобы узнать пароль от Wi-Fi у знакомых и соседа. А вдруг вы уже знаете какой-то пароль своего соседа? Люди очень любят повторяться, и обычно вводят одно и то же. Работает редко, но метко. Особенно на старых сетях WEP, где разрешалось вводить пароли меньше 8 символов – там нередко встречались и «12345», и «QWERTY».

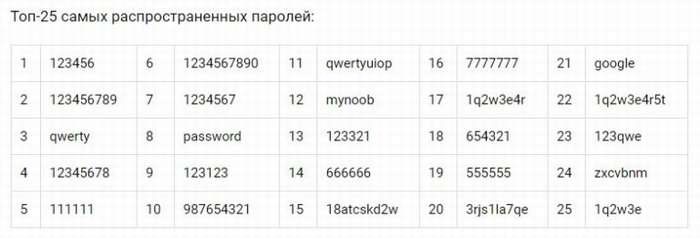

ТОП-25 самых распространенных паролей от Wi-Fi

Многие провайдеры (Ростелеком, ByFly, Yota и другие) иногда используют на своих моделях пароли «по умолчанию». Поищите их в интернете или у нас на сайте, вдруг повезет)

Разгадываем пароль при помощи PIN кода устройства

Чтобы разгадать пароль к вай-фай сети защищенной WPA/WPA2, потребуется:

- ПК с вайфай-адаптером (почти все ноутбуки и нетбуки уже имеют встроенные модули);

- ЮСБ-флэш накопитель не меньше 2 Gb;

- Утилита «Elcomsoft Wireless Security Auditor» под Windows.

Основные операции рекомендуется выполнять в среде Линукс, хотя и посредством ОС Windows доступно исполнить задуманное, но в Линуксе все исполняется значительно проще. Необходимо произвести форматирование ЮСБ-флэш накопителя и сохранить на нем пакет «WiFi Slax».

Вайфай-Слакс запускается непосредственно с внешнего носителя, достаточно развернуть содержимое каталога «boot» и клацнуть по «Wifislax Boot Installer». Далее указать параметр s и щелкнуть «Ввод». Затем запустить ПК с созданной флешки и исполнить следующие последовательные шаги:

- Указать загрузку с ядром SMP и wifislax c KDE с корректировками;

- Подождать;

- После завершения загрузки, рекомендуется поменять МАС лэптопа, выполнив в консоли «ifconfig wlan0 down»;

- Теперь открыть приложение «Macchanger»;

- Клацнуть «Поменять МАС»;

- Выйти из утилиты и в консоли исполнить «ifconfig wlan0 up;

- Открыть утилиту «minidwep-gtk»;

- Клацнуть «Сканировать»;

- Подождать;

- Если среди найденных точек будут с поддержкой технологии WPS, то их взломать проще и быстрее всего.

- Новичкам хакерам, рекомендуется взламывать точки с активными WPS и только после приобретения опыта переходить к сложным задачам. Выделив точку клацнуть «Reaver»;

- Кликнуть «ok»;

- Подождать;

- Утилита покажет пароль;

- Если атака оказалась неудачной по причине блокировки WPS, то в записанном на ЮСБ-носитель пакете присутствуют средства для его обхода;

- Если точек с WPS не обнаружено, то разгадать пароль очень просто, когда к сети уже подключен хотя бы один ПК или мобильны гаджет. Дождавшись, когда кто-нибудь (жертва) подсоединиться к вай-фаю. Следует его выбрать и клацнуть «Атака»;

- Встроенный в лэптоп беспроводной модуль сгенерирует помехи и произойдет отключение «жертвы» от вай-фая;

- Конечно, жертва предсказуемо выполнит попытку снова подключиться, а при этом произойдет «Хэндшейк» девайса жертвы с роутером с обменом данными, которые легко перехватываются. Захваченная информация сохраняется в виде файлов;

- Далее следует записать файлы в память лэптопа и перезапуститься;

- Запустить Виндовс в лэптопе;

- В скопированных файлах есть зашифрованный код доступа к вай-фаю. Чтобы его посмотреть потребуется инсталлировать утилиту «Elcomsoft Wireless Security Auditor»;

- Клацнуть импорт данных – TCPDUMP;

- После этого одним пальцем клацнуть по «Ctrl» и не отпуская ее щелкнуть на кнопку с английской буквой «I»;

- Указать скопированные файлы;

- Клацнуть «Запустить…»;

- Подождать;

- Готово.

Подключаемся к Wi-Fi на компьютере с Windows 7/10

Рассмотрим подключение на Windows 7 и 10.

Шаг 1. Требуется провести проверку драйверов.

Через пуск находим «панель управления», открываем «сеть и интернет». Выбираем «цент управления сетями и общим доступом» и переходим к «изменению параметров адаптера». Вы должны увидеть значок двух мониторов с надписью «беспроводное сетевое соединение». Именно его необходимо включить. Такая цепочка действий для Windows 7.

Существует иной способ. Он также подойдет для Windows 10. Через меню пуск или рабочий находим и нажимаем правой кнопкой мыши вкладку или ярлык «мой компьютер». Выбираем «свойства». Перед глазами окажутся основные сведения вашего компьютера. Слева найдите вкладки со значками желто-синих щитов. Среди них находится «диспетчер устройств». Он-то и нужен вам. Ищете «сетевые адаптеры» и разворачиваете список. В нем должно быть наименование, содержащее слово wireless или же цифры 802.11. Выбирая его необходимо нажать «задействовать».

Какие действия, если требуемого значка и наименования не нашлось? Их отсутствие говорит о неустановленных драйверах.

Шаг 2. Установка драйверов.

Windows 10 устанавливает драйвер сетевого адаптера самостоятельно. Его можно только обновить. Поэтому рассмотрим данную операцию на примере Windows 7.

Итак, если признаки существования сетевого адаптера вами не были найдены, потребуется его установить самостоятельно.

Способ 1. Многие привыкли, что драйвера идут на диске, который поставляется в комплекте. Однако диск с ними не всегда есть в числе комплектующих к ноутбуку. Но практически всегда лежит в коробке вместе с адаптерами. Например, Tp-Link. Если такой диск у вас имеется, вставьте в дисковод его и выполняйте все согласно инструкции.

Способ 2. Диска все-таки нет? Не переживайте, ведь можно скачать драйвер с Интернета. Мучаетесь вопросом, что делать, ведь Wi-Fi все еще не работает? Вы можете сделать это на своем планшете или смартфоне, где есть мобильный интернет. Можно сходить к соседу, другу или даже в кафе с бесплатным Wi-Fi. Помните, что у вас всего лишь не раздает Wi-Fi, а значит, кабель можно подключить к ПК или ноутбуку и скачать в такой способ. В общем, вариантов хватает, и у вас не может не получиться.

Теперь уточнение, где именно скачивать. Если у вас стационарный ПК, то драйвер искать нужно на сайте фирмы адаптера. Если же ноутбук – на сайте производителя ноутбука. Обязательно сайты должны быть официальными. В поисковой строке вводите модель, находите раздел «драйвера и утилиты», а дальше выбираете ОС. Далее ищете вкладку «wireless» и скачиваете требующийся драйвер.

Совет: если вы увидите несколько драйверов от разных производителей, то скачайте дополнительно небольшую программку HWVendorDetection и откройте ее. Она подскажет вам, какого производителя необходимо выбрать.

Скачанный драйвер, скорее всего, заархивирован, а установочный файл в нем в формате setup.exe. Запустите его и, как в ситуации с диском, просто следуйте инструкции.

Шаг 3. Подключение Wi-Fi.

В нижнем углу экрана справа будет иконка Wi-Fi. Нажав ее, вы увидите список доступных подключений. Вам остается найти свое и подключиться, введя пароль. Если хотите подключаться автоматически, просто поставьте галочку.

Теперь вы можете подключить Wi-Fi

Неважно ПК у вас или ноутбук. Но необязательно приобретать адаптер, ведь можно просто присоединиться к соседу

Пора узнать, как подключиться в Wi-Fi, не зная пароля.

Какая атака на Wi-Fi самая быстрая?

Раньше я бы ответил: WPS. Если на точке доступа включен Wi-Fi Protected Setup, то с большой вероятностью она вскрывается перебором известных пинов или более изящной атакой PixieDust. Список пинов для перебора берется из дефолтных конфигов производителя, который определяется по MAC-адресу. Делать исчерпывающий перебор всех вариантов (брутфорс) чаще всего бессмысленно, так как после N неудачных попыток авторизации по WPS роутер надолго блокирует дальнейшие.

Успешный подбор WPS PIN с помощью WiFi-Autopwner

Успешный подбор WPS PIN с помощью WiFi-Autopwner

В любом случае атака на WPS занимала до пяти минут и казалась скоростной по сравнению с ожиданием захвата хендшейка WPA, который потом еще надо мучительно долго брутить. Однако сейчас появился новый тип атаки — PMKID (Pairwise Master Key Identifier). На уязвимых роутерах она позволяет захватить хендшейк за считаные секунды, и даже при отсутствии подключенных к нему клиентов! С ней не надо никого ждать и деаутентифицировать, достаточно одной (даже безуспешной) попытки авторизации с твоей стороны.

Поэтому оптимальный алгоритм взло… аудита следующий: определяем, включен ли на целевой точке доступа режим WPS. Если да, запускаем PixieDust. Безуспешно? Тогда перебор известных пинов. Не получилось? Проверяем, не включено ли шифрование WEP, которое тоже обходится влет. Если нет, то выполняем атаку PMKID на WPA(2). Если уж и так не получилось, тогда вспоминаем классику и ждем хендшейка (чтобы не палиться) или активно кикаем клиентов, чтобы наловить их сессии авторизации.

Я узнал WPS PIN, что дальше?

Дальше с его помощью можно подключиться к роутеру и узнать пароль, каким бы длинным и сложным он ни был. Вообще WPS — это огромная дыра в безопасности. На своем оборудовании я всегда его отключаю, а потом еще проверяю Wi-Fi-сканером, действительно ли WPS выключен.

Я перехватил хендшейк. Что с ним делать?

Четырехстороннее рукопожатие записывается скриптом Wifite2 в файл с расширением .

Захват классического хендшейка WPA

Захват классического хендшейка WPA

TCPdump, Wireshark, Nmap и другие программы используют формат . Хендшейк PMKID будет иметь формат .

По умолчанию Wifite использует для подбора паролей Aircrack-ng. Он отправляет команду вида

В простейших вариантах этого достаточно, однако чаще приходится конвертировать хендшейки с помощью hcxtools, чтобы скормить одной из продвинутых утилит для перебора паролей. Например, John the Ripper или hashcat.

Мне больше нравится hashcat. Для работы с ней нужно конвертировать .cap в формат . Сделать это можно также онлайн или локально утилитой . В последнем случае придется скачать исходник и скомпилировать его.

Полученный исполняемый файл удобнее закинуть в /bin, чтобы затем обращаться к нему откуда угодно.

Успешный подбор пароля Wi-Fi в hashcat по хендшейку WPA2

Успешный подбор пароля Wi-Fi в hashcat по хендшейку WPA2

Точно так же брутятся хеши PMKID. Просто нужно явно указать hashcat тип хендшейка и словарь.

Брут PMKID в hashcat

Брут PMKID в hashcat

Сегментирования домашней сети

Для создания нового сегмента необходимо в интерфейсе роутера зайти в меню «Домашняя сеть» на вкладке «Сегменты» нажмите «Добавить сегмент». Далее можно установить для него настройки — например, разрешить или запретить устройству выход в Сеть.

Нужна своя политика доступа для каждого устройства. Владельцы Keenetic могут создать профили доступа. Они позволяют регулировать доступ к Интернету для каждого отдельного устройства. Эту защиту хакерам обойти непросто

Затем нужно будет прописать в этом сегменте клиентов, которым вы планируете выдать лишь доступ в Интернет, либо создается отдельный профиль, либо настраивается гостевой Wi-Fi. Кроме того, на вкладке «Устройства» можно разрешить или запретить конкретному девайсу доступ в Интернет.

- Как обеспечить безопасность сети

- Могут ли взломать ваш Wi-Fi WPA2?

- Как организовать надежную защиту домашнего роутера

Фото: компании-производители

Сбрасываем настройки роутера до заводских

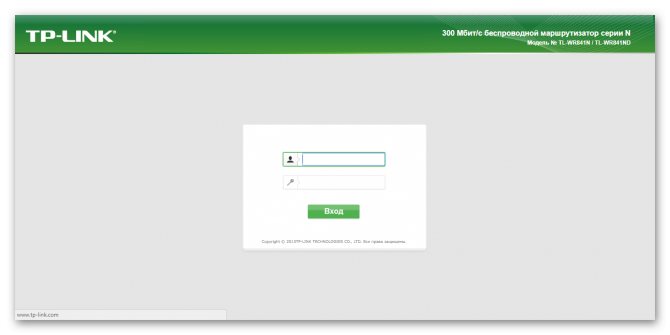

Перед тем как откатить настройки роутера до заводских, следует сначала попытаться войти в интерфейс устройства, откуда без труда можно сбросить забытый пароль.

Этот способ невозможен, если пароль от входа в настройки роутера также забыт. Откат настроек роутера до заводских поможет лишь в том случае, если есть доступ к интернету либо через Wi-Fi (но, как мы уже условились, в нашем случае его нет), либо через сетевой кабель.

Почти у каждого роутера есть утопленная в корпус кнопка сброса настроек. Нажимать на нее следует разогнутой скрепкой или карандашом, далее следует подождать около 10 секунд, после чего произойдет откат к заводским настройкам.

Перед тем, как воспользоваться этой кнопкой, не лишним будет осмотреть роутер на наличие наклейки от поставщика с паролем беспроводной сети и данными для входа по умолчанию.

После перезагрузки для доступа к настройкам роутера понадобится задать новый пароль (и имя пользователя). Опять же, можно сделать это через веб-интерфейс на ПК, который подключен к роутеру, либо через другое Интернет-соединение, так как после перезагрузки может прерваться связь по Wi-Fi.

Для входа в веб-интерфейс в адресную строку нужно вставить либо 192.168.1.1, либо 192.168.0.1, либо что-то из этой серии. Чтобы определиться с адресом на ПК, подключенном к роутеру, открываем командную строку и пишем «ipconfig» без кавычек. Среди потока появившихся данных ищем строчку «IPv4-адрес», которая должна начинаться с 192.168. Два остальных значения, именуемые октетами, будут включать в себя цифры и числа в диапазоне от 0 до 255

Обратите внимание на третью октету: возможно, это либо 1, либо 0. Четвертая октета зависит от компьютера, через который осуществляется вход в настройки роутера

Итак, в адресной строке браузера вводим 192.168.x.1, заменяя X, на то значение, которое нашли в командной строке при помощи «ipconfig».

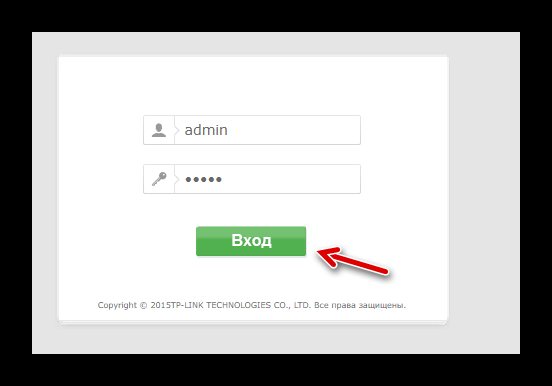

Теперь перед нами должна высветиться форма для ввода имени пользователя и пароля. Чтобы узнать эти данные, можно заглянуть в руководство по эксплуатации, но, предположим, что мы потеряли или выкинули его. Тогда идем на сайт RouterPasswords.com, где хранятся заводские логины и пароли к каждому роутеру.

Но перед этим нам понадобится узнать номер модели роутера, который должен быть указан на самом корпусе. Как правило, большинство производителей выставляют в качестве логина admin, а в качестве пароля – password (пароль). Поскольку многим пользователям лень менять заводские установки на свои, перед перезагрузкой роутера стоит попробовать ввести заданные по умолчанию логин и пароль. (Но мы же не из числа таких ламеров, поэтому, как только получаем доступ к настройкам роутера, сразу меняем пароль.)

После того, как мы зашли в настройки роутера, переходим в настройки Wi-Fi, включаем беспроводную сеть, и задаем надежный, но легко запоминающийся пароль. Мы же не хотим ни с кем делиться нашим трафиком, правильно?

Также стоит учесть, что пароль от Wi-Fi, возможно, придется вводить со смартфона, так что лучше воздержаться от каких-либо особо экзотичных спецсимволов, ввести которые с мобильного устройства не получится.

Последствия использования чужого Wi-Fi

За «доброе» использование чужой Wi-Fi сети вас никто не посадит. Но если после вашего вмешательства у человека пропали данные кредитных карт, поменялся пароль его электронной почты – беспокойтесь. Специалисты без труда определят всех, кто вмешивался в файлы, кто воровал интернет-протоколы и другие полезные данные. Вас могут «потрясти», и даже отобрать компьютер, но если это не ваших рук дело – все обойдется неудобством на несколько дней, платой за баловство.

Может оказаться, что ваш сосед – талантливый программист. И если он заметит, что посторонний взломал защиту его роутера, поспешит перекрыть тому воздух, и испортить настроение известными ему способами.

Восемь цифр и ты в сети, в обход пароля на вай-фай!

Причём на самом роутере даже нажимать ничего не надо. Такой подставы от роутеров Asus я не ожидал. Я знал, что надо хорошо паролить админ-панель маршрутизатора и делать сложный пароль на wifi, но то, что можно спокойно подключиться к вайфаю через WPS в обход пароля стало для меня откровением. Вторым откровением стало то, что проделать это можно с самого обычного Android-смартфона, не обладая никакими специальными хакерскими талантами.

Справедливости ради, это не взлом. Это эксплуатация разгильдяйства фирмы-производителя маршрутизатора и самого владельца роутера. Если wps отключен, то войти не получится. Если wps-пин отличается от заводского, то войти тоже не получится.

То есть нет смысла целенаправленно взламывать конкретную точку через WPS, если он включён, но код изменён на неизвестный

А получить хоть чей-нибудь (неважно, чей) интернет нахаляву злоумышленнику вполне удастся. Но не всегда и не везде

Какие бывают уровни защиты Wi-Fi

Как известно, беспроводная сеть бывает заблокированной, а бывает открытой. К открытому типу могут подключиться любые пользователи, достаточно будет только в настройках выбрать эту сеть как основную и подключиться к ней.

Но бывают и закрытые сети, которые блокируют вход «незваных» гостей. Связано это с тем, что иногда хозяина сетей хотят защитить свои данные, ведь часто по открытому вай-фаю происходит утечка данных, которая также может привести к тотальным последствиям. На закрытой же сети таких утечек практически не бывает, но как же взломать такую сеть, если утечка информации невозможна, да и она заблокирована – просит какой-то определённый пароль?

Как раз за пароль и отвечает за уровень защиты Вай-Фай. Как известно, если сеть защищена, то потребуется определенный пароль. Но от пароля и шифрования зависит не только то, как пользователь будет вводить его, но и сложность входа системы. На самом деле существует всего три типа шифрования:

- WPA;

- WPA2;

- WEP.

Стоит отметить, что каждый тип шифрования имеет как и свои плюсы, так и свои минусы. Стоит разобрать каждый подробнее.

Защита WPA/WPA2

Это две сети наиболее является надежными и современными. Первый тип – это WPA. Он отличается от своего собрата тем, что появился первым, то есть он достаточно надежен и совместим с другими системами, обеспечивает надежное шифрование. Злоумышленникам сложно получить доступ к такой сети, так как на ней, как правило, устанавливаются достаточно сложные настройки, которые практически невозможно угадать, а даже если и получиться, то система несколько раз проверит состояние, нежели разрешить вход.

Второй – это WPA2. Это доработанная версия своего брата. Поддерживает разные типы шифрования и на данный момент считается лучшим вариантом, если обстоит проблема с тем, что необходимо подключить сеть. Имеет 2 вида:

- Personal;

- Enterprise.

Стоит отметить, что большинство пользователей выбирают первый вариант защиты, так как для него необходимо задать только пароль и использовать его в том случае, когда необходимо подключаться к сети. Пароль сохраняется в устройстве, а если что, то его можно посмотреть, сменить. Достаточно популярный вариант, которые пользователи любят, часто настраивают и пользуются.

Для дома подойдёт именно он.

Второй вариант- это достаточно сложный метод, который позволяет обеспечить такой безопасное подключение, что ни один злоумышленник не сможет его разблокировать. Связно это прежде всего с тем, что такие пароли устанавливают именно в офисах, где утечка информации может привести к взлому всей системы в целом. Это не нужно допускать, поэтому данный тип также любыми офисными экспертами, банками.

Выбрав способ аутентификации, можно настроить его таким способом, который легче всего. Стоит отметить, что если человек попытается взломать Вай-Фай вида Enterprise, то у него вряд ли что-то получится. Система достаточно надежна и требует огромного вмешательства.

Защита WEP

Это самый устаревший и небезопасный метод шифрования, который н только просто взломать, но и на нем часто происходит утечка важной информации. Достаточно просто с таким типом узнать скрытую и личную информацию об обладателе

Это самый первый метод, который был предложен. Стоит отметить, что этот режим уже давно не пользуется популярностью. Связано это как раз с тем, что появились более безопасный и высокотехнологичные методы защиты.

Конечно, он имеет место быть, потому что устанавливать его достаточно просто, не нужно создавать определенные настройки, но если пользователь хочет защитить не только свои данные, но и свою сеть, то он должен выбирать один из двух вышеперечисленных. Они обеспечат надежное и современное шифрование.

Подбираем пароль Wi Fi сети вручную

Ищем WiFi у которого наиболее высокий уровень сигнала. Предпочтение отдается соседской сети или той сети, которой вы знаете хозяина. В дальнейшем вы поймете, почему так.Очень часто неопытные пользователи ставят пароль, не задумываясь о сложности набранного пароля. И вся их фантазия заканчивается на дате рождения, имя домашнего питомца, фамилии. Зная соседа (хозяина) Wi-Fi, вам не составит труда подобрать ключ.Если не получилось с подбором личной информацией соседа, переходим к следующему варианту, который очень популярный среди пользователей. Это, самые распространенные пароли, мы приведем их ниже в таблице.

Один из плюсов этого метода заключается в его простоте, но есть и минусы, один из них это время, которое необходимо потратить на этот способ. Особенно если сосед поставил в настройках роутера ограничения на ввод пароля и логина, тогда после неудачных 3 попыток следующие попытки можно будет делать только на следующий день.

Как узнать пароль от Wi-Fi на телефоне

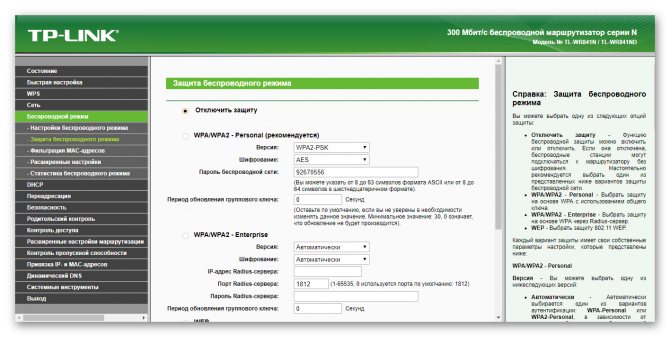

На смартфонах, компьютерах и ноутбуке, подключенных к сети по WiFi, пароль для подключения можно узнать, если зайти в настройки роутера с помощью браузера, перейдя по адресу 192.168.1.1, либо 192.168.0.1 (в зависимости от типа используемого маршрутизатора).

Затем необходимо ввести пароль и логин (по умолчанию admin для обоих значений), которые обычно никто не меняет.

В меню «Настройки» роутера нужно перейти в пункт «Настройки беспроводных сетей», где найти вкладку «Безопасность», в которой можно увидеть пароль, установленный на сеть.

Это меню в различных роутерах находится во вкладках с разными, но похожими названиями, которые можно точно узнать в инструкции от устройства, доступной для скачивания в интернете.

Обход фильтров

Некоторые точки доступа не пускают вас, просто потому что у вас неподходящий… MAC-адрес. Бывает и такое. Это уже не про взлом, но иногда вся задача взлома сводится к смене МАКа – например, когда вы ранее успешно подключались, а сейчас ни в какую не пускает, т.к. администратор или родители забанили ваше устройство именно по МАКу. Решение просто – изменить его.

Бывает используют:

- Черный список. Тогда нужно всего лишь изменить адрес на тот, который нет в этом списке. Универсальная программа – Macchanger.

- Белый список. Подключаются только указанные в нем устройства. Тогда сначала нужно посмотреть эти устройства и их адреса (подойдет Airodump-ng), а уже после подстроиться под них тем же макченджером.