Malware

Содержание:

- What’s the difference between antivirus and anti-malware?

- How can I tell if my Android device has malware?

- Как проверить реестр на наличие Malware вручную

- What is spyware?

- Why do I need an antivirus for my computer?

- Как самому проверить компьютер на зараженность Malware

- Что такое Malware и почему его нужно удалять

- Инструментарий

- Описание антивирусной утилиты Anti-Malware

- Возможности Malwarebytes Anti-Malware

- Где скачать и как использовать

- Настройки Malwarebytes Anti-Malware

- Новые возможности сканера Malwarebytes Anti-Malware в версии 3.0:

- Mobile spyware

- How do I get adware?

- Функционал

- Как защититься от Malware и хакеров

- Описание

What’s the difference between antivirus and anti-malware?

For the most part, antivirus software and anti-malware software are the same things. They both refer to computer security software designed to detect, protect against, and remove malicious software. Anti-malware software is also designed to protect against viruses. The term «malware» is an umbrella term for any kind of malicious software (including viruses), so «anti-malware» is intended to be a broader description than «antivirus.» Both antivirus and anti-malware typically detect and block threats, and remove them if necessary. Both antivirus software and anti-malware fall under the broader term «cybersecurity.»

How can I tell if my Android device has malware?

There are a few unmistakable signs your Android phone is infected. That said, you may be infected if you see any of the following.

- A sudden appearance of pop-ups with invasive advertisements. If they appear out of nowhere and send you to sketchy websites, you’ve probably installed something that hides adware within it. It suffices to say—don’t click on these ads.

- A puzzling increase in data usage. Malware chews up your data plan by displaying ads and sending out the purloined information from your phone.

- Bogus charges on your bill. This happens when malicious software makes calls and sends texts to premium numbers.

- Your battery runs down quickly. Malware is a resource burden, gulping down your battery’s juice faster than normal.

- Your contacts receive strange emails and texts from your phone. Mobile malware often spreads from one device to another by means of emails and texts containing malicious links.

- Your phone is hot. A phone generally means the processor is being taxed by a lot of resource intensive activity. Malware? Possibly. The Loapi Trojan can push the processor to the point of overheating the phone, which makes the battery bulge, leaving your phone for dead.

- Apps you didn’t download. Sometimes you download seemingly legitimate apps that have malware buried in the code. This malware, in turn, downloads other malicious apps. It helps to stick to trusted apps from known sources, but even the Google Play store itself has dozens of malicious apps sneak through every year.

- Wi-Fi and Internet connections turn themselves on. This is another way malware propagates, ignoring your preferences and opening up infection channels.

Как проверить реестр на наличие Malware вручную

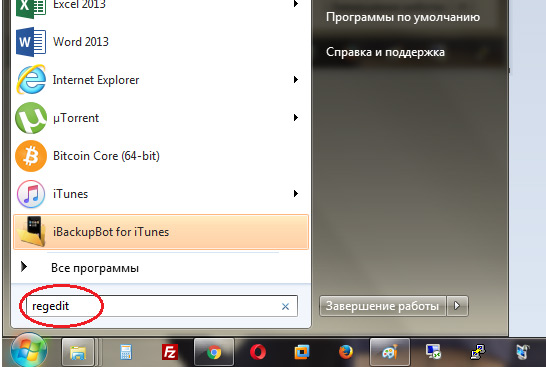

Вызовите просмотр реестра через «Пуск»- и введите вручную в открывшемся поле для поиска «regedit».

Предупреждение: находясь в списке ключей реестра, следует себя вести очень осторожно. Какое-либо удаление или некорректное изменение ключа реестра, как и в случае, когда вы проверяете процессы памяти, может закончиться проблемами в работе системы

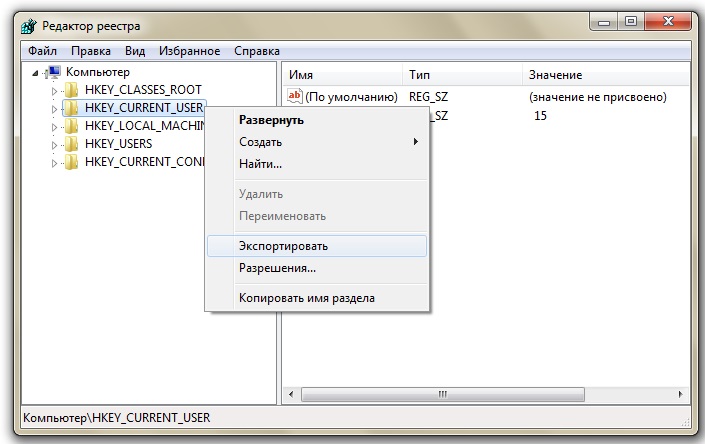

Вы увидите открывшийся список папок ключей реестра. Перед любыми манипуляциями с реестром стоит сделать резервную копию ключа реестра. Для этого кликните мышкой по файлу ключа или папке реестра, и в появившемся контекстном меню выберите «Экспортировать».

Выбирайте далее место, куда вы этот файл сохраните. Проверьте расширение файла — .reg, после чего жмите «Сохранить».

Теперь, когда вы создали резервную копию, можно что-то делать с файлами реестра. Найдите ветвь, которая хранит ключи для автозапуска:

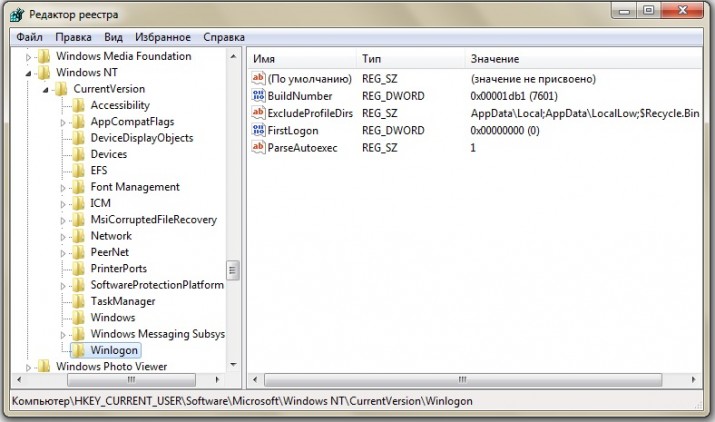

\HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion.

Начните смотреть с Wonlogon, там часто встраиваются вирусы в автозагрузку.

Можно проверить каждую из имеющихся здесь программы, которые, как правило, являются исполняемыми файлами и имеют расширение .EXE и должны иметь соответствующие таким файлам свойства (Files Properties).

Чтобы проверить файл, правой кнопкой мыши кликните на него, выберите «Свойства» (Properties) и внимательно посмотрите в текст содержимого в закладке «Version». Здесь графы «Company» и «Product Version» часто предоставляют массу информации. Если срока реестра не содержит полного пути к файлам, она соответствует тем файлам, которые находятся в директории Windows, Windows\System32 и Windows\System.

What is spyware?

No big surprise—spyware is sneaky. It finds its way on to your computer without your knowledge or permission, attaching itself to your operating system. You might even inadvertently permit spyware to install itself when you agree to the terms and conditions of a seemingly legitimate program without reading the fine print.

Whatever way spyware manages to get on your PC, the method of operation is generally the same—it runs quietly in the background, maintaining a secret presence, collecting information or monitoring your activities in order to trigger malicious activities related to your computer and how you use it. And even if you discover its unwelcome presence on your system, Spyware does not come with an easy uninstall feature.

Block spyware from tracking your activity

Remove and prevent spyware from stealing your sensitive data. Try Malwarebytes Premium free for 14 days.

“Spyware runs quietly in the background, collecting information.”

Why do I need an antivirus for my computer?

You might ask, if viruses aren’t as big of a threat as they once were, then why do I need an antivirus for my computer? Viruses are just one kind of malware. There are other forms of malware that are more common these days. Here are just a few:

Adware:

Adware is unwanted software designed to throw advertisements up on your screen, often within a web browser, but sometimes within mobile apps as well. Typically, adware disguises itself as legitimate or piggybacks on another program to trick you into installing it on your PC, tablet, or mobile device.

Spyware:

Spyware is malware that secretly observes the computer user’s activities, including browsing activity, downloads, payment information, and login credentials, and then reports this information to the software’s author. Spyware isn’t just for cybercriminals. Legitimate companies sometimes use spyware to track employees.

Keylogger:

A keylogger, spyware’s less sophisticated cousin, is malware that records all the user’s keystrokes on the keyboard. This malware typically stores the gathered information and sends it to the attacker seeking sensitive information like usernames, passwords, or credit card details.

Computer Virus:

A computer virus is malware that attaches to another program and, when triggered, replicates itself by modifying other computer programs and infecting them with its own bits of code.

Worms:

Worms are a type of malware similar to viruses in that they spread, but they don’t require user interaction to be triggered.

Trojan:

A Trojan, or Trojan Horse, is more of a delivery method for infections than an infection. The Trojan presents itself as something useful to trick users into opening it. Trojan attacks can carry just about any form of malware, including viruses, spyware, and ransomware. Famously, the Emotet banking Trojan started as an information stealer, targeting banks and large corporations.

Later, Emotet operated purely as an infection vector for other forms of malware, usually ransomware.

Ransomware:

Ransomware is a form of malware that locks you out of your device and/or encrypts your files, then forces you to pay a ransom to get them back. Ransomware has been called the cybercriminal’s weapon of choice, because it demands a profitable quick payment in hard-to-trace cryptocurrency.

The cybercriminals behind the GandCrab ransomware claimed to have brought in over $2 billion in ransom payments over the course of a year and a half.

Rootkit:

A rootkit is malware that provides the attacker with administrator privileges on the infected system and actively hides from the normal computer user. Rootkits also hide from other software on the system—even from the operating system itself.

Malicious Cryptomining:

Malicious cryptomining, also sometimes called drive-by mining or cryptojacking, is an increasingly prevalent form of malware or browser-based attack that is delivered through multiple attack methods, including malspam, drive-by downloads, and rogue apps and extensions.

It allows someone else to use your computer’s CPU or GPU to mine cryptocurrency like Bitcoin or Monero. So instead of letting you cash in on your computer’s horsepower, the cryptominers send the collected coins into their own account—not yours. So, essentially, a malicious cryptominer is stealing your device’s resources to make money.

Exploits:

Exploits are a type of threat that takes advantage of bugs and vulnerabilities in a system in order to allow the exploit’s creator to deliver malware. One of the most common exploits is the SQL injection.

Malvertising:

Malvertising is an attack that uses malicious ads on mostly legitimate websites to deliver malware. You needn’t even click on the ad to be affected—the accompanying malware can install itself simply by loading and viewing the page in your browser. All you have to do is visit a good site on the wrong day.

Как самому проверить компьютер на зараженность Malware

Резидентные программы — это такие процессы, которые работают и остаются в памяти после их исполнения. Такая форма дает возможность программе Malware иметь постоянный доступ к данным и, не спуская глаз, следить за всеми происходящими в системе событиями.

Помогут обнаружить резидентного Malware в памяти обычные системные утилиты, такие, как менеджер задач – Task Manager, вызываемый комбинацией клавиш Ctrl+Alt+Del. После ее вызова появится диалоговое окно, где в виде списка отобразятся все работающие на текущий момент задачи. Нужно проверить этот перечень на предмет наличия в нем резидентного процесса с присоединенным Malware.

Риск самостоятельного выполнения такой манипуляции по незнанию довольно высокий

Закрытие важной резидентной программы, которая критично влияет на системную работу, может вызвать даже «синий экран смерти» или запустить перезагрузку. Ответить однозначно на вопрос о том, действительно ли конкретная резидентная программа не относится к работе системы, даже не всем профессионалам и гикам под силу

Можно поковыряться в руководстве по ОС, или поискать незнакомую программу из списка менеджера задач в интернете. Если по результатам поисковых мероприятий вы не нашли ничего существенного, или каких-либо указаний на то, что перед вами зловредный Malware, лучше не трогайте этот процесс.

Malware очень часто берет себе имена процессов, которые чрезвычайно похожи на имена стандартных процессов. В данном случае глядя на него, вы можете подумать, что это нормальный процесс, однако это будет не так. К примеру, вместо процесса WSOCK23.dll, который отвечает за обработку функций сокетов, можно увидеть поддельный процесс WSOCK33.dll. Другие варианты предусматривают похожие формы подмены, похожие на те, которые используются при фишинге сайтов, когда визуально символы похожи друг на друга и их подмена на первый взгляд не видна. Например, KERNE132.dll – на самом деле будет подделкой, тогда как в правильном процессе вместо 1 (единицы) должна стоять буква L – KERNEL32.dll. Правильное местонахождение этого файла – в папке Windows\System32, но некоторые Malware кладут его в другое место – в папку Windows\System.

Можно удостовериться, не зависла ли в памяти уже закрытая программа, в том месте, где ее уже давно быть не должно.

Еще может быть вариант, когда программа в памяти держит несколько копий себя, хотя никакого сервиса на текущий момент с таким названием пользователь не запускал.

Закройте все приложения, и если после этого, проверяя объем занятой памяти, вы видите, что какой-то сервис занял почти все ресурсы, его стоит проверить, и особенно это подозрительно, если активность памяти такого ресурса никак нельзя просчитать.

Что такое Malware и почему его нужно удалять

Краткая вырезка из Википедии:

Вредоносная программа (буквальный перевод англоязычного термина Malware, malicious — злонамеренный и software — программное обеспечение, жаргонное название — «малварь») — злонамеренная программа, то есть программа, созданная со злым умыслом и/или злыми намерениями.

По сути Malware является этакой мини-программой вирусом, который втихаря проскальзывает мимо антивируса в силу несколько иной специфики работы. К слову, именно Malware умеет дезактивировать Ваш антивирус или фаерволл быстро и бесшумно.

Если Вам этого достаточно, то приступайте к чтению дальше, если нет, то можете дочитать эту статейку на Википедии, — благо все прекрасно и доходчиво изложено, что хорошо, ибо заниматься пересказом мне не придется, а посему я сразу приступлю к тому чем и как справляться с оной гадостью.

Инструментарий

HEX-редакторы

Один из основных инструментов статического базового анализа — это HEX-редактор. Их много, но в первую очередь необходимо отметить Hiew. Это безусловный лидер и бестселлер. Помимо непосредственно функций HEX-редактора, в нем реализовано еще много дополнительных возможностей, связанных с анализом файла: это и дизассемблер, и просмотрщик секций импорта и экспорта, и анализатор заголовка исполняемых файлов. Главный недостаток — все это не бесплатно (хотя и весьма недорого — от 555 рублей).

HEX-редактор Hiew

Если не хочется тратить деньги, то можно обратить внимание, например, на Hex Editor Neo (есть бесплатный вариант) или на HxD Hex Editor

Детекторы упаковщиков

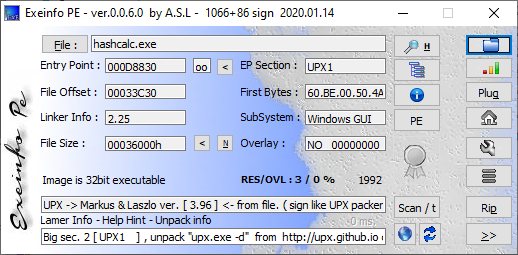

Если есть подозрение, что файл упакован, то с помощью детектора упаковщиков можно попытаться определить, какой упаковщик при этом использовался, и попробовать распаковать исследуемый файл. Долгое время безусловным лидером здесь была программа PEiD, и в принципе можно пользоваться и ей, однако поддержка давно прекращена и новых сигнатур для определения типов упаковщика уже никто не выпускает. Альтернатива — Exeinfo PE.

Exeinfo PE

Эта программа, помимо детекта упаковщиков, имеет еще много других функций для анализа исполняемых файлов Windows, и во многих случаях можно обойтись ей одной.

Специализированные утилиты для исследования исполняемых файлов Windows

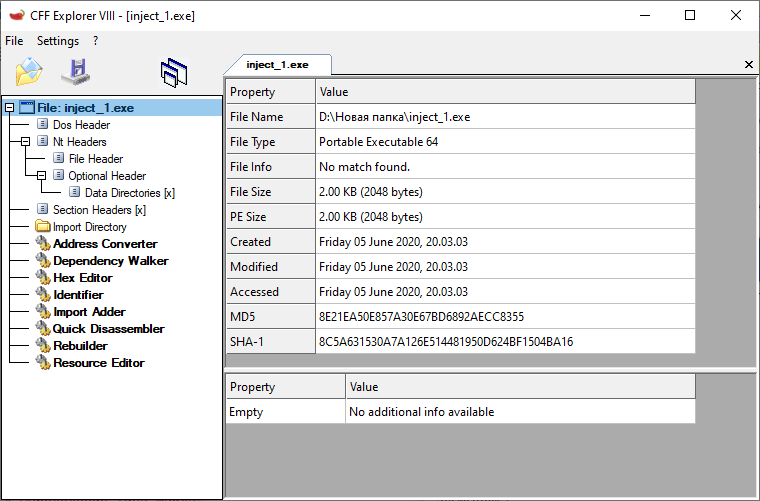

Программа CFF Explorer из пакета Explorer Suite — это настоящий швейцарский нож для исследователя PE-файлов. Позволяет получить огромное количество разнообразной информации обо всех компонентах структуры PE-файла и, помимо прочего, может служить HEX-редактором.

CFF Explorer

Так что настоятельно рекомендую CFF Explorer, тем более что программа бесплатная.

Python-модуль pefile

Python-модуль pefile позволит обойтись при анализе PE-файлов исключительно интерпретатором Python. С ним практически все операции по базовому статическому анализу можно реализовать путем написания небольших скриптов. Прелесть всего этого в том, что заниматься исследованием PE-файлов можно в Linux.

Модуль присутствует в PyPi, и установить его можно через pip:

pip install pefile

Yara

Ну и в завершение всего списка весьма популярный и востребованный инструмент, ставший своеобразным стандартом в среде антивирусной индустрии, — проект Yara. Разработчики позиционируют его как инструмент, который помогает исследователям малвари идентифицировать и классифицировать вредоносные сэмплы. Исследователь может создать описания для разного типа малвари в виде так называемых правил, используя текстовые или бинарные паттерны.

Описание антивирусной утилиты Anti-Malware

Anti-Malware имеет приятный светлый интерфейс с темным меню. Собственно само меню состоит из четырех пунктов. Панель мониторинга, Сканирование, Параметры и История. В первой вкладке отображается системная информация программы. Сюда входит лицензия, актуальность вирусных баз, процесс сканирования и параметры защиты. Сканирование компьютера можно запустить не только со вкладки «Сканирование», но и с любой другой. С единственным отличием, что во вкладке «Сканирование» вам будет доступна более полная информация о анализе и проверке системы. Это и количество проверенных объектов, и этап сканирования, и оставшееся время.

С вкладки «Параметры» производится полная настройка утилиты Anti-Malware. Здесь вы сможете добавить файлы в исключения, чтобы антивирус не проверял их вовсе, настроить параметры сканирования и параметры обновления, а также автоматический запуск сканирования системы. Последняя функция очень важна, ведь дело в том, что сканирование производится довольно длительное время, а с помощью планировщика вы сможете запустить сканирование и лечение вредоносных программ в заданное время, например, ночью. Таким образом, вы экономите свое время и поддерживаете свой компьютер в рабочем состоянии.

Возможности Malwarebytes Anti-Malware

В первую очередь программа Malwarebytes Anti-Malware предназначена для очистки компьютера от вредоносного ПО. Это могут быть вирусы, шпионские программы, трояны или черви. Антималваре вначале производит поиск вредоносного ПО, а затем происходит его анализ. Во время анализа программа решает, как поступить с зараженными файлами и программами. Если возможно, то производится их лечение, в противном случае – они помещаются на карантин. А это означает, что подобного рода файлы скрываются и их работоспособность блокируется антивирусной программой.

Также, важно отметить и тот факт, что с помощью Malwarebytes Anti-Malware можно избавиться от довнлоадеров и бэкдоров, которые показывают рекламу в браузерах вызванную установкой Adware, троянов и различных дополнений. Как часто заходя на тот или иной сайт, вам надоедает одна и та же всплывающая реклама? Или ваш любимый браузер открывается с рекламой

Чтобы избежать этого, вы можете скачать программу Malwarebytes Anti-Malware. Она отлично ищет руткиты избавившись от которых вы увидите нормальное отображение сайта без левой рекламы. Это важно, так как бывают такие сайты, на которых есть реально полезный контент, но на фоне многочисленных рекламных баннеров он просто теряется и стает трудным к восприятию. Anti-Malware удаляет ее и возвращает сайтам их первоначальный вид. Данная утилита не блокирует все виды баннерной рекламы. Под эту категорию подпадают и flash-баннеры. Для блокировки всей рекламы используйте дополнения к браузерам такие как Adblock plus и uBlock. Но вы должны понимать и тот факт, что заблокировать всю рекламу невозможно. Ведь разработчики баннеров всячески пытаются обойти различные блокировки и придумывают все новые способы это сделать. Данную прогрмму стоит постоянно обновлять, чтобы держать в актуальном состоянии ее антивирусную базу

Как часто заходя на тот или иной сайт, вам надоедает одна и та же всплывающая реклама? Или ваш любимый браузер открывается с рекламой. Чтобы избежать этого, вы можете скачать программу Malwarebytes Anti-Malware. Она отлично ищет руткиты избавившись от которых вы увидите нормальное отображение сайта без левой рекламы

Это важно, так как бывают такие сайты, на которых есть реально полезный контент, но на фоне многочисленных рекламных баннеров он просто теряется и стает трудным к восприятию. Anti-Malware удаляет ее и возвращает сайтам их первоначальный вид

Данная утилита не блокирует все виды баннерной рекламы. Под эту категорию подпадают и flash-баннеры. Для блокировки всей рекламы используйте дополнения к браузерам такие как Adblock plus и uBlock. Но вы должны понимать и тот факт, что заблокировать всю рекламу невозможно. Ведь разработчики баннеров всячески пытаются обойти различные блокировки и придумывают все новые способы это сделать. Данную прогрмму стоит постоянно обновлять, чтобы держать в актуальном состоянии ее антивирусную базу.

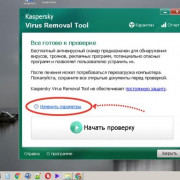

Где скачать и как использовать

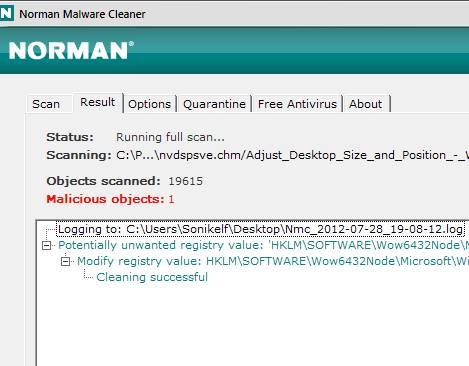

Что приятно, — установка не требуется, т.е достаточно запустить скаченный .exe файл, что, к слову, является еще одним плюсом ибо программку можно таскать на флешке, да и вообще не захламлять систему лишними установками.

После запуска перед Вам вылезет соглашение о лицензии и всём таком прочем.

Смело жмем «Accept» и идем дальше.

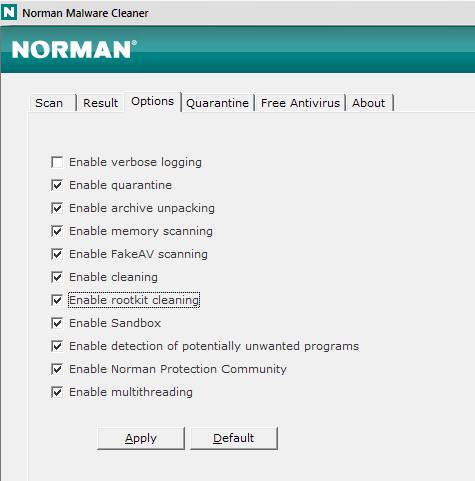

Перед нами появится главное окно программы, где необходимо будет выбрать вариант сканирования.

Перед тем как это сделать, я рекомендую перейти на вкладку «Options» и поставить там галочку «Enable rootkit cleaning» и «Apply» (ниже на той же вкладке):

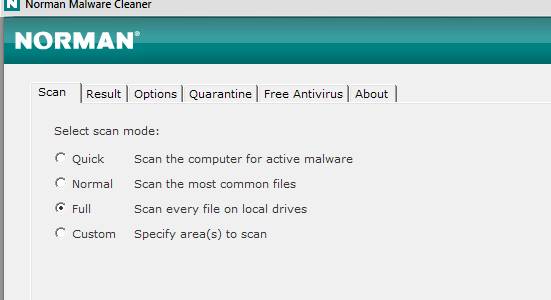

Собственно, далее нам остается вернуться на вкладку «Scan», выбрать пункт «Full» (для полного сканирования всего компьютера) и нажать на кнопочку «Start» справа внизу.

Внимание! Программа убивает все найденные взломщики программ (keygen, crack и пр), так что имейте ввиду

Всё, дальше лишь остается дождаться окончания процесса сканирования и очистки (делать ничего не нужно, программа вычищает и удаляет всё самостоятельно) и радоваться очищенной системе.

Настройки Malwarebytes Anti-Malware

Для выбора настроек антивируса, необходимо будет перейти во вкладку «Настройки». Во вкладке «Настройки», в левой колонке расположены несколько разделов, с помощью которых вы можете самостоятельно настроить антивирус, если вас не устраивают настройки по умолчанию.

Следует учитывать то, что антивирус Malwarebytes Anti-Malware уже оптимально настроен по умолчанию.

В разделе «Исключения» вы можете настроить параметры, для исключения конкретных папок или файлов, при обнаружении вредоносных программ. Malwarebytes Anti-Malware не будет проверять данные папки и файлы, добавленные в исключения, во время сканирования вашего компьютера на вирусы. В исключения будут добавлено все содержимое данной папки (подпапки, файлы и прочее).

С помощью кнопок «Добавить файл» и «Добавить папку» можно будет добавить необходимые данные в исключения, а с помощью кнопки «Удалить», вы можете удалить данную папку или файл из исключений.

В разделе «Веб исключения», можно будет добавить IP адреса, домены, или программы для исключения при проверке Malwarebytes Anti-Malware. При помощи кнопок «Добавить IP», «Добавить домен», «Добавить процесс» можно будет добавить конкретные данные в веб исключения, а при помощи кнопки «Удалить», удалить эти данные из веб исключений.

Данная опция доступна только для платной версии программы.

В разделе «Обнаружения и защита» настраивается настройка обнаружения и поведение защиты Malwarebytes Anti-Malware. По умолчанию, эти настройки уже оптимально настроены. Опытные пользователи могут подкорректировать данные настройки по своему усмотрению.

Здесь можно будет активировать пункт «Проверять на наличие руткитов» для боле полной проверки своего компьютера.

В разделе «Настройки обновления» можно будет настроить настройки обновления Malwarebytes Anti-Malware на своем компьютере.

При помощи вкладки «Настройки истории» вы можете получить доступ к логам программы, если вам будут необходимы эти данные для последующего анализа.

В разделе «Политика доступа» можно будет управлять уровнями доступа к различным параметрам и функциям Malwarebytes Anti-Malware. Данная функция работает в платной версии антивируса.

В разделе «Расширенные настройки» можно будет изменить настройки поведения защиты Malwarebytes Anti-Malware. Без особой необходимости, что-либо изменять в этом разделе, не рекомендуется, так как эти настройки предназначены для опытных пользователей.

Данные настройки будут доступны в платной версии антивирусной программы.

Раздел «Планировщик задач» служит для создания и настройки задач для Malwarebytes Anti-Malware. Вы можете использовать эти функции в платной версии программы.

После ознакомления с настройками приложения, можно будет запустить проверку своего компьютера на вирусы.

Новые возможности сканера Malwarebytes Anti-Malware в версии 3.0:

- • значительно переформатирован пользовательский интерфейс, включая и основную панель управления, которая содержит все сведения относительно основных механизмов программы и качества их работы;

- • оперативная проверка Quick Scan превратилось в рекомендованный тип сканирования Threat Scan;

- • в версии Premium встроен драйвер Malwarebytes Chameleon, который предназначен для поддержания самозащиты, доступ к нему открыт в настройках Advanced Settings;

- • в сканер поиска вирусов встроен Malwarebytes Anti-Rootkit, который можно выставить в настройках Detection and Protection;

- • обновленный, развернутый защитный механизм от сомнительных интернет-сайтов, адаптированный под взаимодействие с Windows Vista Service Pack 2 и далее (обеспечивает максимальную эффективность, встроена функция остановки процессов, к примеру, торрент-клиентов, ручная блокировка IP-адресов и URL-ов по имени домена);

- • нативное х64 сканирование местоположения в системе, поиск и ликвидация вредного ПО.

Производительность / Защита

- Добавлена бессигнатурная защита от эксплойтов и программ-вымогателей (только для Premium).

- Скорость антивирусного сканирования возросла до 4-ех раз, включая быструю проверку.

- Убраны необязательные перезагрузки после удаления некоторых угроз.

- Эвристический движок Advanced Heuristic Engine (Shuriken) теперь включен по умолчанию.

- Самозащита теперь включена по умолчанию (только для Premium)

Удобство использования

- Обновленный пользовательский интерфейс для улучшения стабильности.

- Теперь MBAM настраивается для интеграции в Центр действий Windows / Центр безопасности Windows (только для Premium).

- Проверка обновлений выполняется автоматически, так что теперь нет необходимости настраивать планировщик задач.

- Улучшенная поддержка навигации с помощью клавиатуры и экранных дикторов.

Возможности лечащей утилиты Malwarebytes:

- • Проверка антивирусом без установки

- • возможность «Быстрого сканирования», обеспечивающая защиту критических зон операционки;

- • сканирование всех носителей для обеспечения всеохватывающей проверки;

- • обновление антивирусных баз для оперативной защиты от вирусов каждый день;

- • интеллектуальный поиск, позволяющий выявить даже самые стойкие опасности без нагрузки на ресурсы системы;

- • возможность создания черного списка для защитных и проверочных модулей;

- • дополнительный перечень программ для ручного удаления вредного ПО (FileAssassin, Malwarebytes Anti-Rootkit, Chameleon, StartupLite);

- • эффективный инструмент Malwarebytes Chameleon, который позволяет активизировать Malwarebytes Anti-Malware, в те моменты, когда его блокируют вирусы;

- • поддержка как старых версий виндовс (таких как win XP), так и новой windows 8.1

- • поддержка большого числа языков — в том числе и русского.

- • встраивание в состав контекстного меню для того, чтобы оперативно проверять файлы.

Mobile spyware

Also, it’s not just consumers that mobile spyware criminals target. If you use your smartphone or tablet in the workplace, hackers can turn their attack to your employer organization through vulnerabilities in mobile devices. Moreover, your corporation’s incident response team may not detect breaches that originate through a mobile device.

Spyware breaches on smartphones commonly occur in three ways:

- Unsecured free wi-fi, which is common in public places such as airports and cafes. If you log onto an unsecured network, the bad guys can see everything you do while connected. Pay attention to warning messages your device may give you, especially if it indicates that the server identity cannot be verified. Protect yourself by avoiding such unsecured connections.

- Operating system (OS) flaws, which open up exploits that could let attackers infect a mobile device. Smartphone manufacturers frequently release OS updates to protect users, which is why you should install updates as soon as they are available (and before hackers try to infect out-of-date devices).

- Malicious apps, which hide in seemingly legitimate applications, especially when they are downloaded from websites or messages instead of an app store. Here it’s important to look at the warning messages when installing applications, especially if they seek permission to access your email or other personal information. Bottom line: It’s best to stick to trusted sources for mobile apps and avoid any third-party apps.

How do I get adware?

There are two main ways by which adware sneaks onto your system. In the first one, you download a program—usually freeware or shareware—and it quietly installs adware without your knowledge, or permission. That’s because the program’s author signed up with the adware vendor. Why? Because the revenue generated by the advertisements enables the program to be offered gratis (although even paid software from an untrustworthy source can deliver an adware payload). Then the adware launches its mischief, and the user learns there’s a price to pay for “free.”

“There are two main ways by which adware sneaks onto your system.”

The second method is just as insidious. You’re visiting a website. Maybe it’s a trusted site; maybe it’s a sketchy one. Either way, it can be infected with adware, which takes advantage of a vulnerability in the user’s web browser to deliver a drive-by download. After it burrows in, the adware starts collecting your information, redirecting you to malicious websites, and throwing more advertisements into your browser.

Функционал

Программа существует в нескольких версиях. В зависимости от этого будет различаться и функционал софта. Естественно, что у платной версии возможностей больше, но и у бесплатной есть, что вам предложить.

Возможности бесплатной версии (Malwarebytes Free):

- Программа производит сканирование всех дисков, обеспечивая полную проверку системы.

- Обновление сигнатур происходит постоянно, что позволяет защититься от самых новых вирусов.

- Софт обнаруживает даже устойчивые вредоносные программы, нейтрализует их без существенного влияния на саму систему.

- Найденные угрозы добавляются в Карантин, но если вы считаете, что программа ошиблась, вы можете их восстановить в любое время.

- Чтобы предупредить помещение безопасных программ в карантин, вы можете добавить их в список исключений, чтобы Malwarebytes их не сканировал.

- Также есть возможность вручную установить дополнения для лучшего обнаружения различных угроз. Среди них StartupLite, Malwarebytes Anti-Rootkit, Chameleon, Malwarebytes FileASSASSIN.

- Malwarebytes Chameleon – технология, которая позволяет запустить Malwarebytes Anti-Malware, когда это дополнение оказалось под действием вредоносного ПО и было заблокировано.

- Программа встраивается в контентное меню и позволяет проверять отдельные файлы по требованию.

- Malwarebytes обладает многоязычной поддержкой.

Возможности платной версии.

Возможности премиум версии не ограничивается лишь защитой в режиме реального времени и обновлением по расписанию. Здесь есть множеств иных функций.

При защите в режиме реального времени одновременно работают и другие антивирусные программы, которые обеспечивают более надежную защиту компьютера.

Угрозы обнаруживаются и нейтрализуются даже в момент ваше использования системы.

Обеспечивается защита от эксплойтов и вредоносных ПО нулевого дня.

Для многих представляет опасность программы-вымогатели. Они зашифровывают ваши файлы. Чтобы не допустить этого, используйте премиум-версию софта.

Она же позволяет осуществить блокировку зараженных ресурсов, на которые хочет перейти пользователь.

Если что-то произошло с системой, можно запустить «быструю проверку» критических областей системы.

В премиум версии также имеются дополнительные настройки для опытных пользователей. В наличии планировщик, с помощью которого можно установить автоматическое сканирование системы, обновления.

Как защититься от Malware и хакеров

Чтобы «не попасться на удочку» хакеров нужно следовать хотя бы базовым правилам безопасности в сети. Первым делом убедитесь, что компьютер защищён антивирусной программой. В последнее время активно развивается и получает многочисленные награды за скорость работы и эффективность обнаружения угроз антивирус Malwarebytes, отзывы о нем вы найдете по этой ссылке. Стоит отметить, что ПО Malwarebytes также сканирует на потенциально нежелательные приложения (PUP) и потенциально нежелательную модификацию (PUM), правда это требует дополнительных ресурсов процессора.

Веб-сайты, при посещении, проверяются на наличие вредоносных скриптов даже без установки дополнительных расширений в браузер. Хотя и в Windows 10 уже встроен приличный антивирус Windows Defender, но для улучшенной защиты, а также для Windows XP/7/8.1, лучше установить дополнительную защиту.

Включайте брандмауэр, хотя бы встроенный в Windows 7/8/10. Брандмауэр закрывает порты, чтобы хакеры «не увидели» компьютер в сети и не смогли получить доступ к уязвимостям. Большинство антивирусного ПО имеют собственный продвинутый брандмауэр и заменяют им встроенный в Windows. Даже на настройках «по умолчанию» брандмауэр надёжно защищает компьютер от сетевых атак.

Устанавливайте обновления ОС Windows, особенно касающиеся безопасности, и другого используемого ПО. Думайте головой, не кликайте по зазывающим заголовкам на неизвестных вам сайтах, и особенно в электронных письмах, скачивайте программы только с официальных источников, не вставляйте в компьютер чужие флешки без включённого антивируса, не высылайте пароли по требованию «администрации сайта» и будете в безопасности.

Описание

Что вы узнаете из обзора:

Одно неосторожное действие – и ваш компьютер уже вам не подчиняется, данные уходят на сторону. Это неприятно, если вы простой пользователь, а если уходят данные фирмы конкурентам? Если из-за таких программ исчезают средства с вашего счета?. Обезопасить себя от этого можно с помощью специальных программ, среди которых – Malwarebytes

Она позволяет вовремя найти и обезопасить вредоносное ПО. Причем программа выявляет как уже известные вирусы, так и новейшие за счет постоянно обновляющейся базы. Она обнаруживает вирусы, рукиты, ПНП, трояны. Проверяет все процессы, которые происходят в системе. А технология эвристического анализа позволяет обнаружить угрозы разного рода

Обезопасить себя от этого можно с помощью специальных программ, среди которых – Malwarebytes. Она позволяет вовремя найти и обезопасить вредоносное ПО. Причем программа выявляет как уже известные вирусы, так и новейшие за счет постоянно обновляющейся базы. Она обнаруживает вирусы, рукиты, ПНП, трояны. Проверяет все процессы, которые происходят в системе. А технология эвристического анализа позволяет обнаружить угрозы разного рода.