Лучшие бесплатные менеджеры паролей 2021 года

Содержание:

- Варианты взлома

- Взлом сайтов и получение хэшей паролей

- Способы взлома пароля от вай фай

- Что представляет собой процесс взлома пароля?

- Основные правила создания паролей

- Как хакеры взламывают пароли

- Изменение ключа пользователя через встроенную запись Администратора

- Как узнать пароль с помощью социальной инженерии

- Любой пароль можно взломать?

- Хакеры пользуются GitHub

- Как создать надежный пароль, чтобы он был надежным и надежным

- Часть 3: Как взломать Gmail через Gmail Hacker

- Типы атак на взлом паролей

- Перепрошивка

- Разблокировка графического ключа

- Настраиваем crark

- Часть 1. Взлом пароля Gmail через KidsGuard Keylogger

- Установка пароля на соцсети и мессенджеры

- Выводы

Варианты взлома

Начну с того, что сделать это не очень легко, ведь иначе создание паролей было бы просто бесполезным занятием. Способов существует несколько. На каком остановиться – решаете только вы, поэтому сейчас мы рассмотрим инструкцию по каждому.

Пароль представляет собой сочетание определенных символов. Стоит попробовать метод подбора комбинации, но на это уйдет очень много времени. А если при составлении были использованы не только цифры, но и остальные символы? Тогда шансы сведены к нулю. Необходимо воспользоваться подходящим вариантом, для каждого случая он свой. Для определения метода взлома необходимо выяснить, какая система установлена на гаджете. Пользователи в основном работают с Android, а также iOS.

Взлом сайтов и получение хэшей паролей

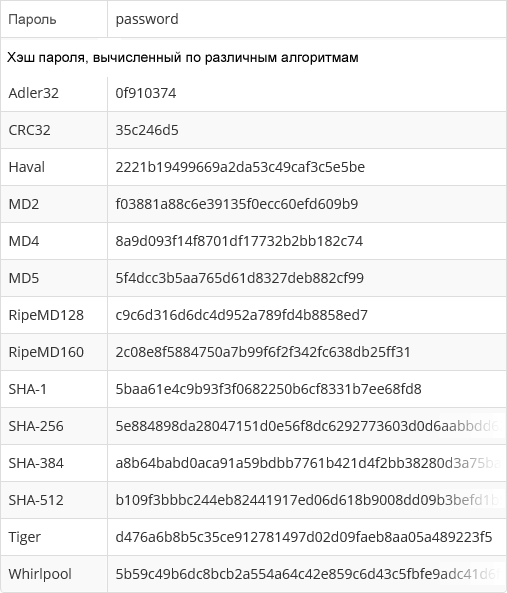

Большинство серьезных сайтов не хранят ваш пароль в том виде, в котором его знаете вы. В базе данных хранится лишь хэш — результат применения необратимой функции (то есть из этого результата нельзя снова получить ваш пароль) к паролю. При вашем входе на сайт, заново вычисляется хэш и, если он совпадает с тем, что хранится в базе данных, значит вы ввели пароль верно.

Как несложно догадаться, хранятся именно хэши, а не сами пароли как раз в целях безопасности — чтобы при потенциальном взломе и получении злоумышленником базы данных, он не мог воспользоваться информацией и узнать пароли.

Однако, довольно часто, сделать это он может:

- Для вычисления хэша используются определенные алгоритмы, в большинстве своем — известные и распространенные (т.е. каждый может их использовать).

- Имея базы с миллионами паролей (из пункта про перебор), злоумышленник также имеет и доступ к хэшам этих паролей, вычисленным по всем доступным алгоритмам.

- Сопоставляя информацию из полученной базы данных и хэши паролей из собственной базы, можно определить, какой алгоритм используется и узнать реальные пароли для части записей в базе путем простого сопоставления (для всех неуникальных). А средства перебора помогут узнать остальные уникальные, но короткие пароли.

Как видите, маркетинговые утверждения различных сервисов о том, что они не хранят ваши пароли у себя на сайте, не обязательно защищают вас от его утечки.

Способы взлома пароля от вай фай

Есть несколько способов взлома находящегося неподалёку wi-fi:

- Перехват и дешифровка пакетов данных. Чтобы понять, как работает этот способ, нужно понимать сам принцип работы вай фай. Роутер, в который подключён кабель с интернетом от провайдера, раздаёт его (интернет) в окружающее пространство. Если у вас есть желание пользоваться этим wi-fi, запрос от вашего компьютера или смартфона поступает к роутеру, где сверяется пароль, в результате чего вы или подключаетесь к нему, или нет. Но и после успешного подключения роутер продолжает обмениваться с каждым подключённым к нему устройством информацией — т.н. пакетами данных. Они, в том числе, содержат пароль от роутера. Таким образом, если эти пакеты перехватить или расшифровать, то можно узнать пароль от роутера. Для того, чтобы осуществить эту операцию, понадобится или высокий уровень знания компьютерных технологий, или специальное программное обеспечение.

- Подбор WPS-кода доступа. Иногда для верификации устройства требуется не пароль, а специальный WPS-код устройства, он тоже подбирается при помощи программ взломщиков.

- Обход фильтров. Для подключения к некоторым точкам доступа к вай фай не нужен пароль, достаточно, чтобы ваш mac-адрес был из белого списка, роутер просто фильтрует «левые» mac-адреса, и взломщики пытаются подменить их.

- Фишинг. Не самый простой, но весьма эффективный способ узнать пароль от чужого вай фая. Суть данного способа — поднять фейковую точку wifi (одноименную со взламываемой), дропнуть пользователей взламываемой точки доступа и собрать пароли при попытке дропнутых пользователей подключиться к фейковой точке доступа. Т.е. расчет на то, что пользователи перепутают точки доступа и сами спалят вам свой пароль от вай фай.

- Подбор паролей. Данный способ является гораздо более простым, в сравнении с предыдущим. Рассмотрим его подробнее.

Что представляет собой процесс взлома пароля?

Взлом пароля – специальная процедура методичного угадывания зашифрованного слова или фразы, которую злоумышленник пытается получить из централизованной базы данных. Данные действия обычно применяются в 2 случаях:

- Когда необходимо восстановить забытый пароль;

- Когда нужно узнать пароль другого пользователя системы без его ведома для незаконных действий с его учетными данными.

Что же касается сферы QA, то процесс взлома пароля обычно используется для того, чтобы провести проверку безопасности приложения, отыскав максимальное количество существующих уязвимостей в его системе.

В сегодняшних реалиях развития IT-сообщества, многие программисты поставили себе за цель создать особые алгоритмы, которые могли бы взламывать установленные пароли за минимальные временные промежутки. Больше половины инструментов, представленных в данном сегменте программирования, ориентируются на вход в систему на основе максимального количества допустимых словесных и буквенных комбинаций.

Если перед хакером очень сложный пароль (структура которого состоит из особой комбинации цифр, букв и специальных символов), то его взлом может занять от нескольких часов до пары недель. Также есть особые программы со встроенными словарями паролей, но успешность применения подобных инструментов ниже, так как с одновременным подбором комбинации ключевые запросы сохраняются в приложении, а это занимает определенное время.

За последнее время было создано массу программ для взлома паролей. Все они, естественно, имеют свои сильные и слабые стороны.

Далее детально поговорим о 10 наиболее популярных веб-инструментах для тестирования паролей, которые актуальны в 2019 году.

Основные правила создания паролей

Итак, цели ясны, задачи определены. Начинаем формулировать практические советы по созданию паролей.

Используйте замены символов цифрами

Пароль «ireadmyfreesofteveryday» простой, как палка, вскрывается легко. Но попробуйте подобрать его, если мы заменим букву «o» на ноль, «y» на четверку? Злоумышленнику уже станет сложнее.

Используйте большие и маленькие буквы

Пароль должен содержать как большие, так и маленькие символы. Так число комбинаций, которые потребуется перебрать желающему украсть ваш аккаунт в «танках», будет много больше. «ireadmyfreesofteveryday» с учетом прежнего тезиса превращается в «iREADm4FREEs0ftever4da4». И сложный, и вместе с тем запомнить его по-прежнему можно.

Используйте первые буквы фразы, которую сможете вспомнить

Пароль, который мы получили на предыдущем этапе, все-таки выглядит сложным для его ввода в поле при авторизации. Один раз еще куда не шло, но чтобы каждый день не по разу — пальцы сломаешь. Сокращаем его до первых букв фразы «iRmFsed». Подбор по словарю нервно курит в коридоре — такого слова нет ни в одном справочнике. Вы скажете, что пароль не отвечает требованиям длины? Нет проблем! Есть способ увеличить длину, не теряя сложности. Просто добавьте комбинацию знакомых вам символов. Подойдет даже «/////». Просто поставьте ее в начале и в конце пароля: «123/////iRmFsed/////123».

Используйте адресацию к конкретному аккаунту в пароле

Использовать один и тот же пароль во всех аккаунтах крайне опасно. Взломав его, злоумышленник получит доступ ко всему на свете. Откройте новости по запросу «украдены пароли» и увидите, что события эти происходят с завидной регулярностью. И замечены в «потере» паролей пользователей очень серьезные интернет-компании.

Итак, имея один пароль для всех аккаунтов, вы увеличиваете шанс вскрыть все ваши аккаунты после того, как «засветится» пароль с одного из них. Но придумать разные пароли для разных аккаунтов не так и сложно. Просто добавьте комбинацию Fb для пароля в FaceBook, а для Yandex — Ya. Получаем «123/////iRmFsedFb/////123».

Как хакеры взламывают пароли

Мне сразу вспоминается сериал «Шерлок» (4 сезон в январе ура-ура), где наш гениальный детектив всего за несколько попыток смог разгадать весьма нетривиальный пароль на телефоне Ирен Адлер:

Выбери она любую случайную комбинацию из четырёх букв и цифр — вряд ли даже у Шерлока Холмса что-то получилось бы. Вообще киношники любят вставлять такие сцены (вспомните любой другой фильм с отгадыванием пароля), но самое интересное, что и в жизни подобное очень даже работает. Такой метод взлома называется логическим угадыванием — и основывается на известной информации о пользователе.

Если злоумышленник знает имя, фамилию и дату рождения — он за несколько минут может перебрать возможные комбинации и взломать пароль, в котором используется эта информация. Ну что, наверняка же используете хотя бы один такой? 🙂

Кстати, а вы знаете, какие пароли встречаются чаще всего? В сети я нашел такую табличку с примерами самых популярных паролей:

Как видите, в основном это простые комбинации цифр и букв. Частота здесь не указана, но допустим если хотя бы 1% пользователей использует примитивный пароль 123456 — сколько аккаунтов сможет взломать хакер на большом сервисе? А если прогнать все известные популярные пароли? Вот именно…

Между прочим, существуют специальные словари паролей, которые можно скачать из Интернета. К счастью, популярные сайты уже давно требуют от пользователей хотя бы минимально усложнять вводные данные — использовать заглавные и строчные буквы, как минимум пару цифр и проверяют, чтобы пароль не был в тех же словарях.

Тем не менее, этого может быть недостаточно, если хакер обладает большими ресурсами и специальными программами. Так называемый метод грубой силы позволяет отгадывать пароли простым перебором всех возможных комбинаций, современные возможности компьютеров вполне это позволяют.

Чем больше используется разных символов (заглавные и строчные буквы, цифры, точки/тире/запятые и т.д.) и чем длиннее пароль — тем больше времени понадобится компьютеру, чтобы проверить все возможные варианты. Сколько же? Допустим, в пароле используются только строчные английские буквы и цифры, тогда ситуация такая:

Как видите, пароль меньше 7 символов вполне можно взломать за один день, а 7-символьный ломается за недельку, если хакеру повезет — ещё быстрее. В общем, примерно так выглядит сложность паролей для метода грубой силы, выводы я думаю очевидны.

Впрочем, даже если вы создадите хороший, сложный пароль, есть и обходные способы для его взлома. Например, на почту приходит письмо с фразой вроде «для вывода денег пришлите свой пароль для проверки», разумеется этого делать ни в коем случае не следует! Администрация любого сайта или сервиса никогда не будет спрашивать ваш пароль, он и так у них есть в базе данных.

Еще один способ получить пароль — каким-то образом «подсмотреть» его. В детстве, когда я ходил в компьютерный клуб, это было реальной проблемой — вокруг куча людей и ввести пароль от своего игрового аккаунта так, чтобы никто не подсмотрел его, было непросто. Случаи краж игровой валюты и вещичек случались 🙂

Злоумышленники также могут подсадить на ваш компьютер программу-троян, которая записывает, что вы вводите с клавиатуры. Для защиты от подобной атаки, разумеется, нужно использовать антивирус.

Ну вот, теперь вы знаете самые простые способы взлома ваших данных. Как же от них защититься и создать сложный и надежный пароль?

Изменение ключа пользователя через встроенную запись Администратора

Способ позволяет сбросить пароль на Windows 10 без диска.

- Нажмите значок «Выключение» в правом нижнем углу.

- Дождитесь завершения работы компьютера.

- Нажмите кнопку включения и спустя 2-3 секунды зажмите кнопки «Alt+F10».

- Дождитесь загрузки внутреннего мастера системы.

- Выберите раздел «Обнаружение и устранение неисправностей», затем – «Дополнительные параметры».

- Выберите строку исполнения команд.

- Введите следующие символы: «net user Администратор /active:yes» без кавычек после System32. «Enter».

- Выберите пункт «Администратор», который появится под окном входа и вашей записью учета.

- Проследуйте по цепочке «Пуск» – «Управление компьютером» – «Пользователи». Щелкните по записи учета с вашим именем и и завершите процедуру формированием нового ключа.

- Если не сможете отыскать раздел «Пользователи», попробуйте напрямую перейти в «Параметры входа» и сменить значение.

Как загрузить ПК с помощью USB

- Выключите компьютер, включите и зажмите клавишу F2, когда начнется запуск системы. Вы попадете в BIOS;

- Выберите пункт «Security» и отключите команду Secure Boot Control, кликнув «Disabled»;

- Выберите пункт «Boot» и отключите команду Fastboot по тому же принципу;

- Сохраните внесенные изменения, нажав F10;

- Выберите пункт «Save & Exit» и внизу под строкой «Boot Override» выберите свою флешку, на которой загружен образ ОС.

Как узнать пароль с помощью социальной инженерии

Если первый способ не сработал, хакер может использовать социальные сети, чтобы осуществить взлом пароля.

Хакеры знают, что люди, которые не используют обычные словарные слова, все еще могут использовать пароли, имеющие какое-то личное значение. Пароль может быть именем домашнего любимца или любимого телешоу. Такая информация часто содержится в профилях социальной сети.

Если эта тактика не сработала, информация, доступная в социальной сети, может использоваться для фишинговых атак. Чаще всего это выражается в отправке фальшивых писем с запросом и ссылкой на сайт, где жертва должна будет ввести свои логин и пароль.

Как защитить себя: есть два способа. Во-первых, не используйте личную информацию для создания паролей. Лучше воспользоваться генератором паролей.Во-вторых, не переходите по ссылкам и не заполняйте пароли на сайтах, если не уверены в их оригинальности.

Слабая защита

Когда хакеру не помог подбор паролей онлайн и социальные сети, ему приходится применять самые сложные навыки. Большинство людей используют один и тот же пароль на нескольких сайтах, многие используют один пароль для всех своих аккаунтов. Хакеры прекрасно знают это, а низкая безопасность на некоторых сайтах только играет им на руку.

Используя информацию, найденную при просмотре профилей социальных сетей, хакер может определить сайты, которые вы посещаете. Некоторые из них обязательно будут тщательно защищены. Другие, вероятно, нет. Используя специальные программные уловки, хакер может узнать пароль на одном сайте, а значит, получить доступ к другим аккаунтам.

Как защитить себя: не использовать один пароль для разных веб-сайтов. В идеале вам нужны разные пароли для всех ваших аккаунтов. Вы можете несколько упростить эту задачу, используя более простые пароли для сайтов, где вы просто читаете новости и статьи. Но почта, финансовые приложения обязательно должны быть защищены сложными уникальными паролями.

Использование сетей Wi-Fi для подбора паролей

Открытые беспроводные сети могут быть источником проблем безопасности. Информация, передаваемая с их помощью, может быть получена кем угодно в пределах этой сети.

Если кто-то пытается узнать, как можно взломать пароль именно от вашего профиля, он может попробовать проследить за вами и разработать операцию взлома там, где вы пользуетесь Wi-Fi.

Как защитить себя: один ответ — просто не использовать открытый Wi-Fi. Если вы используете открытый Wi-Fi, тогда не входите в конфиденциальные учетные записи. Также используйте HTTPS, когда это возможно. Многие сайты могут использовать его, но некоторые предлагают этот протокол только в качестве опции.

Кейлоггинг

Подобно уязвимости открытого Wi-Fi, с помощью кейлогера злоумышленник использует информацию, полученную от вас, пытаясь подобрать пароль. Но чтобы сделать это, хакеру нужно воспользоваться пользовательской неосведомленностью: он отправляет вам файл, который ничем не выделяется, но на самом деле содержит программу-кейлогер. После установки он будет определять ваши пароли во время их ввода на клавиатуре.

Как защитить себя: антивирусное программное обеспечение помогает обнаруживать клавиатурных шпионов и предотвращать их установку в вашей системе.

Любой пароль можно взломать?

Пароль – этот набор символов. Любую комбинацию можно подобрать, отличие состоит только в том, сколько времени на этот понадобится. Но, конечно, это очень весомое отличие. Как взломать пароль, который содержит 10 символов? Из 10 символов можно составить такое количество комбинаций, которые не переберет за день даже супермощный компьютер, которого у вас, конечно же, нет. Да что там день. Порой комбинации не переберёшь и за недели, месяцы.

Что делать? Очевидно, что не нужно решать проблему в лоб, если у вас пароль не состоит из одного цифрового символа. Нам придется поискать обходные пути, и пути эти для каждого конкретного случая будут разные.

Ну что ж. Приступим к теории.

Хакеры пользуются GitHub

▍Почему это происходит?

- Компании не проверяют свои системы на предмет наличия в них уязвимостей.

- Те компании, которые выполняют подобные проверки, обычно не обращают внимания на общедоступные учётные записи своих сотрудников.

- Те компании, которые проверяют и свои системы, и учётные записи сотрудников (а таких, по грубым оценкам, менее 1%), часто слишком сильно полагаются на автоматические сканеры и не проверяют историю коммитов (то есть — анализируют не всё дерево git, а лишь то, что лежит на поверхности, представленное самой свежей версией кода).

- И наконец, достаточно часто компании не выполняют ротацию ключей и не применяют двухфакторную аутентификацию. Два этих приёма способны закрыть большинство вышеупомянутых брешей систем безопасности.

Вотэтим

Вот

▍Меры по снижению рисков, связанных с GitHub

- Сделайте сканирование кода на предмет уязвимостей частью CI-процесса. В этом вам может помочь отличный инструмент GitRob.

- Сканируйте репозитории сотрудников компании. GitRob выполняет подобные проверки без дополнительных настроек. Для того чтобы это отключить, можно запустить его с флагом .

- Проверяйте историю репозиториев. GitRob, по умолчанию, сканирует 500 коммитов, но вы можете решить пойти ещё дальше, воспользовавшись параметром вида .

- Включите на GitHub двухфакторную аутентификацию!

- Выполняйте, во всех без исключения системах, ротацию ключей доступа, секретных ключей, паролей. Рекомендуется использовать централизованную систему доступа к другим системам наподобие G Suite или Active Directory. Нужно обеспечить применение в подобной системе политик безопасности, касающихся ротации и сложности паролей.

@codemouse92@corymcdonald

Как создать надежный пароль, чтобы он был надежным и надежным

Если мы хотим создать хороший пароль, он должен содержать:

- Заглавные буквы.

- Строчные буквы.

- Числа.

- Такие символы, как @,%, /,) и т. Д.

- Минимальная рекомендуемая длина должна составлять 12 символов.

Очень важный аспект, который мы должны учитывать, это то, что мы должны привыкнуть к периодически меняя наши пароли . Кроме того, если в какой-то момент вы подозреваете, что ваш пароль был украден или вам приходилось использовать его на общедоступном компьютере, это, безусловно, хорошее время, чтобы как можно скорее установить новый.

Еще одним очень важным фактором является то, что мы не должны использовать один и тот же пароль для всего . Это связано с тем, что, если он попадет в чужие руки, не только эта учетная запись, но и остальные цифровые идентификаторы или учетные записи также будут в опасности, поскольку мы обычно используем один и тот же адрес электронной почты для всех служб. При создании нового пароля мы должны избегайте использования нашей даты рождения и других публичных мероприятий, о которых легко узнать насчет нас.

Таким образом, из этой статьи мы советуем вам использовать как минимум 12-значный пароль, который включает прописные и строчные буквы вместе с символами, и это не имеет отношения к нашей жизни.

Часть 3: Как взломать Gmail через Gmail Hacker

Как вы знаете, в Интернете доступны различные хакеры Gmail, но очень трудно понять, какой из них подойдет вам лучше всего, если вы не профессионал в этой области. Здесь мы представляем одно из надежных приложений, известное как взломщик паролей Gmail. Это лучшее приложение для взлома Gmail специально разработано для операционной системы Windows 10, 7, 8, XP или Vista. Он доступен бесплатно на их официальном сайте.

Шаг 1: скачать приложение

Прежде чем приступить к процессу взлома, скачайте приложение Gmail Password Hacker на свой компьютер. Затем установите это программное обеспечение на ПК с Windows.

Шаг 2: Укажите данные электронного адреса

После того, как вы успешно запустили это программное обеспечение, вам необходимо ввести свой идентификатор электронной почты, а также целевой аккаунт.

Шаг 3: Выберите опцию «Найти пароль»

После предоставления адресов электронной почты, вы должны нажать на вкладку «Найти пароль» в левом нижнем углу. Процесс взлома пароля Gmail начнется после нажатия этой кнопки.

Шаг 4: пароль на дисплее

Вы получите информацию о пароле на отображаемом экране. Вы можете сохранить этот пароль в блокноте на тот случай, если забудете.

Типы атак на взлом паролей

Существует три типа атак, позволяющих взломать и выяснить пароли сжатых файлов:

- Грубая сила : Этот тип атаки основан на попытке всех возможных комбинаций цифр, букв и символов, пока вы не найдете правильный пароль. Это наименее эффективно с точки зрения производительности, и если пароль длинный, это может занять много времени.

- Атака по словарю : позволяет нам загрузить словарь ключей или список, чтобы иметь возможность проверять наиболее часто используемые пароли, пока мы не найдем истинный.

- Грубая сила атаки с маской : Он более точен, чем обычная атака грубой силой, поскольку позволяет нам определять диапазоны и шаблоны для проверки гораздо более точных методов.

Перепрошивка

Перепрошивку можно считать крайним способом, к которому прибегают, если никакие другие варианты не помогают. Процесс достаточно нетривиален и требует наличия определенного мастерства от пользователя.

Однако есть некоторые сервисы, которые позволяют выполнить перепрошивку Андроида, используя компьютер и не обращаясь за помощью к специалистам. Среди наиболее рекомендуемых можно назвать:

- Super Backup – инструмент достаточно шустро работает практически на всех Андроидах. С ним легко обращаться, он имеет достаточно интуитивный интерфейс. Утилита позволяет не только выполнить прошивку телефона, но и восстанавливать утерянные данные, проводить резервное восстановление и бекапирование. Для приобретения доступны платная и бесплатная версии программы. Разница только в наличии или отсутствии рекламы;

- Программа Helium App Sync Backup также распространяется платно или бесплатно. Только в этом случае в бесплатном варианте присутствует лишь урезанный функционал. Он состоит из сохранения СМС-сообщений, журнала звонков. А вот для переустановки Андроида, получения резервного хранилища в облаке и т.д., придется приобретать платный инструмент;

- Наконец, приложение Ultimate Backup – благодаря ему, можно будет восстановить данные из облачного хранилища, а также принудительно остановить перепрошивку, если что-то вдруг пошло не так. В качестве дополнительного бонуса предлагается полная очистка кэша устройства.

Конечно, есть и многие другие, профессиональные приложения для осуществления перепрошивки, но это – наиболее подходящие для новичка.

Разблокировка графического ключа

Если вы забыли графический код от телефона, восстановить его не составит труда. Позвоните на свой аппарат, а после завершения звонка войдите в меню настроек. В разделе «Безопасность» деактивируйте графический ключ.

Забыл пароль от HTC

Если вы забыли код, то лучше всего обратиться в фирменный центр обслуживания. В качестве альтернативы попробуйте:

- Скачать «HTC Sync» для компьютера;

- Подключить телефон к ПК;

- Установить «Screen Lock Bypass» через «HTC Sync»;

- Перезагрузить телефон;

- Убрать блокировку экрана.

Этот способ работает практически со всеми аппаратами фирмы HTC.

Разблокировка Huawei

Чтобы деактивировать графический ключ на Huawei, следует:

- Установить на ПК «HiSuite»;

- Подключить аппарат к компьютеру;

- Открыть программу «HiSuite»;

- Выбрать пункт «Мой e-mail» в разделе «Контакты».

Дальше просто следуйте инструкции по сбросу графического ключа на телефоне.

Восстановление доступа к Samsung

Этот способ поможет тем, у кого есть профиль Samsung account. Чтобы восстановить доступ к аппарату, нужно:

Этот способ поможет тем, у кого есть профиль Samsung account. Чтобы восстановить доступ к аппарату, нужно:

- Посетить сайт Samsung;

- Авторизоваться в системе;

- Перейти в «Сервисы» через пункт «Контент»;

- Щелкнуть на графу «Найти устройство»;

- Отыскать кнопку «Разблокировать экран».

Как видите, взломать пароль на телефоне можно разными способами. Ну а если ни один из них не поможет, просто смените прошивку на устройстве.

Настраиваем crark

Все будем делать по инструкции — readme.rus.txt.

1. Если у нас Windows 7 то рекомендуется запустить driver-timeout.reg и добавить информацию в реестр. У нас Windows 8 поэтому так же запустим. Появляется предупреждение, нажимаем Да.

Затем появляется уведомление что данные успешно внесены. Жмем ОК.

2. Перезагружаем компьютер

3. Находим файл russian.def и переименовываем его в password.def

4. Открываете и изучаете файл password.def. Если будет спрашивать в чем открыть файл, выбирайте любой текстовый редактор. Блокнот подойдет.

В этом файле необходимо настроить правила подбора пароля и задать их после строки содержащей ##. Там уже приведены для примера некоторые из них. Вам необходимо на этих примерах вывести свои.

Знак # — обозначает что строка закомментирована. То есть действия описанные в ней выполняться не будут.

По умолчанию там уже открыта строчка $a *. Это означает, что подбор пароля к архиву будет происходить среди маленьких английских букв. Если вам нужен перебор по маленьким и большим буквам то необходимо задать следующую конструкцию *

Как я понимаю если у вас в пароле имеются еще и цифры то конструкция будет — *

Если могут присутствовать еще и специальные символы, то *

Таким образом мы все ненужное комментируем значком #, а нужное оставляем и настраиваем под себя.

Если вы помните часть пароля, то вводите конструкцию подобную Pass $1 $1 — таким образом будет вычисляться только две последние цифры, что значительно ускорит поиск.

После всех настроек сохраняем файл password.def

5. Необходимо запароленный архив скопировать в папку crark (ту, в которую мы разархивировали скачанный взломщик архива), что бы было проще осуществить запуск.

На этом настройка программы crark закончена переходим непосредственно к взлому архива.

Часть 1. Взлом пароля Gmail через KidsGuard Keylogger

KidsGuard это удивительный мобильный трекер приложение, которое поможет вам взломать пароль Gmail любой учетной записи. С помощью этого приложения вы можете следить за действиями своих детей или незаконными действиями сотрудников, если они кого-то скрывают от вас. Он защищает ваших детей от киберпреступлений, таких как издевательства, порнография и другие подобные угрозы. Все это он делает благодаря своим расширенным функциям для мониторинга целевого устройства.

Используя это приложение, вы можете взломать чей-то кик & получить доступ ко всем действиям целевого устройства, таким как звонки, сообщения, приложения, местоположение, галерея и т. д.

KidsGuard это лучший бесплатный кейлоггер для Android, а также отлично подходит для взлома пароля Gmail.

Вы должны создать бесплатную учетную запись на KidsGuard.

Шаг 2: Завершите процесс установки

Вам необходимо завершить процесс настройки при первом входе в систему KidsGuard, Для этого вам необходимо загрузить это приложение на целевое устройство и внести некоторые изменения в настройки в соответствии с вашими потребностями.

Шаг 3: Активируйте функцию кейлоггера

После завершения процесса установки активируйте особенность кейлоггера так что вы можете записать каждое слово, набранное владельцем устройства, включая его пароли.

Шаг 4: Запустите процесс мониторинга

KidsGuard позволяет контролировать исходящие и входящие звонки целевого устройства. Это поможет вам даже контролировать записи электронной почты.

Установка пароля на соцсети и мессенджеры

Страница социальной сети есть практически у каждого человека, а иногда даже сразу в нескольких.

Можно объединить соцсети в одну папку и сделать ее секретной. Без дополнительной установки программ это доступно на устройствах Samsung.

Как поставить пароль на Инстаграм

Инстаграм как и любое другой софт можно закрыть стандартными способами системы и любым приложением предназначенных для этих целей.

У Инстаграм имеется встроенная функция защиты паролем, расположена она в настройках профиля.

Открываете “Безопасность” и первый пункт “Пароль”. Задаете его и сохраняете.

В случае если вы его забудете, есть возможность сброса через Фэйсбук.

Как поставить пароль на Телеграм

Телеграм закрывается всеми видами защиты, внутренними средствами и внешним софтом. У Телеграмм нет собственной функции защиты приложения паролем, но имеется блокировка отдельных секретных чатов.

В настройках, открываете раздел “Конфиденциальность” и устанавливаете код-пароль.

Также имеется функция удаления аккаунта полностью, если в него не заходить определенное время. Это время устанавливается пользователем от 1 месяца до 1 года.

Viber

Вайбер – мессенджер, где люди могут обмениваться сообщениями, осуществлять звонки через интернет. Для некоторых крайне важна защита мессенджеров, так как именно там хранятся все личные переписки.

Viber защищается любой программой, предназначенной для этой цели, но чаще всего хватает способа по умолчанию.

- Нужно снова открыть “Настройки” телефона, найти пункт “Защита приложений“. Обычно он расположен в разделе “Пароли и безопасность“, но в некоторых устройствах в разделе “Приложения“.

- После выбрать программу Viber, задать и поставить для него пароль на запуск.

Теперь при любом открытии программы, оно будет требовать ввода специального кода.

У Вайбер имеется внутренняя защита чатов. Вы можете создать секретный чат и закрыть его паролем.

Секретный чат не будет отображаться в общем списке. Переход к секретному чату осуществляется через строку поиска, в которой нужно набрать установленный пароль на чат.

После сброса пароля, чат удалиться со всеми его данными. Будьте внимательны.

При использовании официального клиента ВКонтакте, возможно поставить на него защиту через настройки телефона. В разделе “Безопасность“, затем “Защита приложений”, следует отметить Вконтакте и поставить пароль. В некоторых смартфонах для защиты программ используют отпечаток пальца.

С недавнего времени управление аккаунтом передано в VK Connect, где более гибко настраивается защита приложения.

Находится функция VK Connect в общих настройках аккаунта.

При использовании других клиентов Вконтакте, например, Kate Mobile или модов, функция дополнительной защиты в виде кода или графического ключа присутствует в настройках самого приложения.

Facebook – мировая социальная сеть, которую лучше поставить под защиту, чтобы все личное осталось только при вас.

Здесь нужно поступить тем же путем – либо задать код-пароль через установленный для этих целей софт, либо с помощью стандартной защиты устройства.

- В настройках смартфона перейдите в “Безопасность“, откройте “Защита приложений“.

- Вероятнее всего, система самостоятельно предложит защитить Фейсбук, добавив его в верхний список рекомендуемых для защиты программ.

- Вам остается лишь активировать ее для данной программы.

Наши социальные сети уязвимы за счёт того, что редко кто нажимает на кнопку «Выход» со своей личной страницы. Поэтому чтобы получить доступ ко всем перепискам и аккаунту, достаточно лишь нажать на иконку приложения, не нужно вводить ни логин, ни пароль.

WhatsApp стоит на первом месте по популярности среди мессенджеров. Удобный, с минимальным набором функций, предназначен для быстрого и бесплатного общения.

По умолчанию в настройках WhatsApp вы не найдете дополнительной защиты. Поэтому, переходим в настройки телефона, открываем “Защита приложений“, сразу сверху видим WhatsApp, так как система всегда рекомендует его обезопасить.

Осталось придумать и поставить пароль, сохранить изменения. Теперь никто не прочитает ваши переписки.

Выводы

Пароль – это то, что должно делать любой веб-продукт и компонент максимально защищенным от несанкционированного доступа. Все вышеперечисленные инструменты, которые должны быть у любой профессиональной команды QA, оказывающей услуги по тестированию безопасности, являются красноречивым доказательством того, что нет паролей, которые невозможно было бы взломать.

Но в тоже время, учитывая возможности этих продуктов, на практике можно построить весьма хорошую защиту, которая могла бы вобрать в себя наиболее передовые методики безопасности.

Знание и многократное использование этих инструментов поможет проводить качественный аудит безопасности используемого ПО и проверку того, как и какими средствами можно добиться максимальной защищенности в современных реалиях развития возможностей IT-мира.